远望智库特约研究员 易冰洋

2022年12月,日本政府修订新版《国家安全保障战略》等“安保3文件”,明确强化网络防御方针,研究引入“主动网络防御”及实现其实施所需的措施,强调自卫队要支援强化日本全国网络安全能力。为此,要设置统一综合协调网络安全保障政策的新组织,完善立法,强化运用等。

在“安保3文件”方针指导下,2023年以来日本政府动作频频,采取设立“内阁官方网络安全体制整备准备室”、改编并充实网络战人才培养体制、扩充自卫队网络战人员、推动引入“主动网络防御”、不断推进深化与北约的网络合作、公布典型网络攻击案例呼吁强化网络防护等措施,以加速落实强化网络安全防护战略。

一、大幅扩充网络安全预算

2023年3月28日,日本国会批准了2023财年(2023年4月至2024年3月)财政预算案,预算总额再创新高,达114.38万亿日元。其中,2643亿日元用于增强网络领域能力。2022财年,日本在网络领域经费预算为345亿日元,2023财年则达到2643亿日元,增加了近7倍。日防卫省和自卫队将从通过持续实施信息系统风险管理以确保网络安全、加强信息系统防护、推动网络防御态势等3个方面发力强化网络安全建设。

2023年2月3日,日本自民党国防部会等召开联席会议,通过了由防卫省制定并将提交国会的《关于加强防卫省采购装备等开发与生产基础的法案》,简称“防卫力基础强化法案”。2月10日,日本内阁会议通过该法案。4月27日,日本众议院安全保障委员会通过该法案。5月9日,日本众议院全体会议以执政党等多数赞成表决通过了该法案。该法案计划从2023年10月起正式实施。该法案规定,为支持军工产业发展,直接向强化网络安全对策的军工企业提供补贴。

二、设立“内阁官方网络安全体制整备准备室”

1月31日,日本官方长官松野博一记者发布会宣布,为提升网络安全领域应对能力,日本政府设立了“内阁官方网络安全体制整备准备室”。鉴于近年来网络空间的严峻形势,将日本网络安全领域的应对能力提升至与欧盟主要国家同等以上水平是一项紧迫的课题。希望就情报收集、强化分析能力及主动网络防御的体制整备等切实推进研究。“内阁官方网络安全体制整备准备室”将就设置统一协调网络安全领域政策的新组织及必要立法等开展研究。今后,日本政府还将改组并发展“内阁网络安全中心”(NISC),设置新的司令塔组织,强化情报收集及分析能力等,谋求防范对手网络攻击于未然的立法及强化运用。

三、改编并充实网络战人才培养体制

为了增加自卫队网络要员,日本防卫省将从根本上强化教育体制。2023年度计划将神奈川县横须贺市的陆上自卫队的“陆上自卫队通信学校”改编为“陆上自卫队系统通信·网络学校”。除了从各自卫队抽调人员开展专门教育外,还计划为网络运用要员等提出应对知识的讲习,成立负责指导的网络教育部。

招收中学毕业生的陆自高等工科学校也将充实“系统网络专修课程”的内容。防卫大学究设置新学科,以培养网络战领域的优秀干部。防卫研究所新设立“网络安全办公室”。此外,已经掌握相关网络战技术的自卫队员也将赴民间企业和海外机构学习最新的技术。防卫省某负责人称,为增加自卫队网络战要员,也将从民间吸纳人才。但考虑到保守秘密的需要,还式立足于自主培养为好。

四、2023年内将自卫队网络战队员扩充至2.5倍

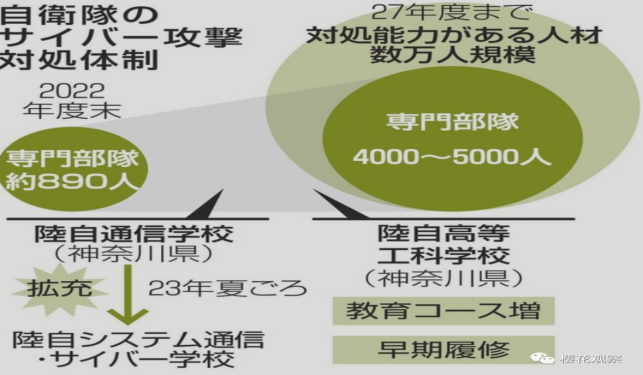

日本防卫省已确定方针,计划至2023年底将自卫队网络战专门部队人员扩充至约2230人。相比现状,增员约1340人,以强化加速被指出脆弱的体制。据防卫省有关人士称,将通过重组陆海空自卫队负责电磁和通信的部门等,至2023年底人员增加至约2.5倍。

2022年12月日本政府修订的新版《国家安全保障战略》等“安保3文件”,明确写入“将网络安全保障领域的应对能力提升至与欧美主要国家同等以上”,提出了到2027年将网络专门部队人员扩充至约4000人的计划。加上从事系统采购与维护和运营等的人才,计划总数达到约2万人,并纳入了未来进一步扩充的目标。

为此,日本防卫省将加速构建防卫体制。据日本防卫省称,截止2022年度末,自卫队应对要员共计约890人,包括2021年成立的“网络防卫队”约540人和陆海空各自卫队专职要员在内。与美国的约6200人和朝鲜的约6800人相比,数量非常少。日本防卫省正在致力于确保相比他国较为落后的自卫队网络要员,计划今后5年间增加至4倍多的专职队员等。此外,还将培训陆海空系统运用要员以使其能够应对网络攻击,构建约2万名的应对网络攻击的要员体制。

五、自卫队建“中央云”系统强化网络防护

日本防卫省计划从2023年起位东京都新宿区的中央指挥所建立一个名为“中央云”综合信息系统,以汇总自卫队情报信息。“中央云”系统可每天汇总信息,实时掌握和管理各自卫队人员情况、装备库存、部队派遣计划等信息。“中央云”将采取不与外部网络接通的内部封闭式云系统,只允许拥有特定权限的防卫省职员或自卫队官员登录使用。日本防卫省认为,相比此前分散管理的系统,“中央云”系统抵御网络攻击的能力更强。

六、推动引入“主动网络防御”

2022年12月日本政府修订的新版《国家安全保障战略》等“安保3文件”明确,引入防范网络攻击于未然的“主动网络防御”。4月26日,日本首相岸田文雄出席参议员全体会议指出,通过网络防御确保国家和重要基础设施安全是紧迫的课题,并介绍了尽早设置负责综合协调的新组织。岸田文雄表示,有意为引进将网络攻击防范于未然的“能动性网络防御”,而加紧研究完善法律。

所谓“主动网络防御”是指,从平时起监视对日本发动网络攻击的攻击源等,通过事先收集攻击信息和预兆来提高防御能力。美国政府国家网络部长克里斯·英格里斯在参加2022年在美国拉斯维加斯举行的网络相关年度会议“DEF CON”时表示,“防御才是新的攻击”。2022年12月,克里斯访日时主张,“主动网络防御才是保护数字基础设施的唯一方法”。

七、不断推进深化与北约的网络合作

2023年1月31日,日本首相岸田文雄与北约秘书长斯托尔滕贝格举行了会谈并发布联合声明;确认在应对国际社会面临的挑战方面加强合作,并重申在网络空间、外层空间、虚假信息以及关键和新兴技术等新的安全领域开展合作的重要性。5月4日,“日本经济新闻”报道,日本政府和北约相关消息人士透露,日本与北约将在网络防御等领域加深合作关系,并于2024年内在东京开设联络处。这是北约在亚洲开设的第一个联络处,用于与日本、韩国、澳大利亚、新西兰等地区主要伙伴进行定期磋商,并联络其他亚洲国家,例如印度和东盟国家。

日本与北约的网络合作可以追溯至2014年前首相安倍晋三与北约秘书长拉斯穆森签署了汇总重点合作领域的《个别伙伴合作计划》(IPCP),确认以网络防卫为首的优先领域为焦点、促进双方之间的务实合作。2019年3月起,日本开始向北约网络防御中心派遣防卫省职员,参加北约网络防御中心主办的“关于网络纠纷的国际会议”。2019年12月,日本防卫省首次正式参加北约网络防御演习“网络联盟(Cyber Coalition)”,以加深网络防卫中与北约的合作要领的认识,同时提高防卫省、自卫队的战术技能。2021年4月,日本首次正式参加北约“锁盾”网络防御演习。2022年4月,日本第2次参加“锁盾”网络防御演习,在演习中与英国组成联队。2022年6月,岸田文雄成为首位出席北约峰会的日本首相,表示希望在网络、新兴技术、海洋安保等方面推进与北约合作。2022年11月,日本正式加入北约合作网络防御卓越中心(CCDCOE),之后不久即参加北约“网络联盟22”演习。2022 年11月28日至 12 月 2 日,日本参加了北约大规模网络防御演习“网络联盟 22”。2023年4月,日本第3次参加“锁盾”网络防御演习,在演习中与澳大利亚组成联队。

八、公布典型网络攻击案例呼吁政府机构和民间单位强化网络防护

(一)公布G7峰会前针对日企及政府的网络攻击频发

日本“共同社”4月29日报道,据相关人士透露,2023年3月以来,针对日本企业及中央政府、地方政府网站的特殊网络攻击频发。“JR西日本”在4月20到21日、东京电力公司在22日分别受到攻击,网站无法访问。地方政府中,大阪府和爱知县、熊本县等遭到攻击。奈良县4月26日受到攻击,县及县内39个市町村职员的邮件接收出现延迟,各地政府无法上网。内阁府的政府宣传网站等多个部门官网出现故障,从手法来看可能属于同一黑客团伙。黑客没有发出犯罪声明,攻击的目的不清楚。这些攻击属于通过大量发送数据引起系统故障的DDoS攻击的一种,使用了瞄准网站重要服务器的特殊手法,受到攻击的网站基本都在短时间内修复。

日本内阁网络安全中心(NISC)表示,日本作为七国集团首脑会议(G7广岛峰会)主席国,有可能成为网络攻击目标,已提醒相关机构要提高警惕。日本中京大学信息工程学教授铃木常彦分析称,“有可能是在为发动全面攻击进行摸底”。网络攻击始于3月14日前后,目前仍在持续。使用的手法是被称为“随机子域名攻击”的DDoS攻击的一种。与短时间多次实行网站页面更新的单纯DDoS攻击不同,随机子域名攻击发送复杂数据意在使重要的服务器瘫痪。在进一步调查中发现,全球数据中心的数百台服务器被用于网络攻击。

(二)日警察厅公布针对政府网络攻击初步调查结果

2022年日本行政信息门户网站“e-Gov”等政府机构和民间事业单位的网站遭遇网络攻击,一度无法阅览。对此,日本警察厅正在推进搜查,解析通信记录等。5月1日,日本警察厅与内阁网络安全中心一起发布了分析结果,称是“以海外为发信源的发送大量数据的DDos攻撃所导致的”。

一系列的攻击是在1秒内发送了最高达100万亿字节的数据导致功能瘫痪的DDos攻撃,发信源头的IP地址多达上万个,大多数是来自海外的。警察当局认为,黑客集团可能利用了计算机等的漏洞,非法操作大量通信机器发起的攻击。由于支持俄罗斯的名为“Kill Net”的黑客集团声明实施了网络攻击,因此正在调查相关事实。

此次正在搜查之中公布分析结果十分罕见,此次正在搜查之中公布分析结果十分罕见,被视为警察厅旨在呼吁政府机构和民间事业单位强化安全和采取对策,以防遭到损害。具体是,日本警察厅认为可分析来自海外的可疑访问并切断通信的系统、分散服务器以减轻负担的被称为“CDN=内容输送网络”的结构等是有效的,希望政府机构和民间事业单位研究引进。

(三)公布过去5年发生89起大学遭网络攻击案例

日本“共同社”3月13日报道,2018年至2022年的5年中日本大学遭到外部网络攻击后信息系统感染电脑病毒或莫名向外部发送邮件等案例共有89起。此类网络攻击可能被用来非法获取尖端技术,文部科学省正对“日益巧妙的攻击”保持警戒。2018年和2019年分别有22起和16起。2020年降至11起,2021年和2022年各有20起。在2022年12月遭到攻击的熊本县立大学的案例中,某名誉教授的电子邮箱被冒用,莫名从该邮箱地址发出了46封邮件。据悉邮箱账号自2022年8月起有过逾千次海外非法登陆。日本文部科学省正在监查大学的网络防御体系,并对负责人实施培训。但文科省透露,由于预算有限,一年最多只能对数所大学开展培训。

(四)政府机构信息系统遭黑客攻击

4月13日,日本横滨市、广岛市、滋贺县等90多个地方议会信息系统因遭到网络攻击,停止了议会网络播放、会议纪要搜索等服务。负责系统运营的名古屋市IT企业“FUTUREINN”称,4月9日其服务器收到大量外部访问,11日确认非法入侵后关闭了1台服务器,12日早晨确认其他服务器也被非法入侵。部分服务器上还发现了疑似电脑病毒的可疑数据,该公司随即关闭了地方议会使用的全部8台服务器。据该公司称,服务器之前处于可从外部访问的状态,估计黑客通过“暴力破解攻击”(利用穷举法获取用户密码)实施了非法入侵。5月9日,日本广播协会(NHK)报道,日本法务省运营的多个官方网站从当天早上开始处于难以打开链接的状态。黑客团体“匿名者”称,他们采取了网络攻击行动,以抗议日本难民政策。日本法务省正在对相关情况进行调查。

声明:本文来自战略前沿技术,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。