2023年3月, 美国情报高级研究计划局(IARPA)发布“利用基于网络心理学的网络防御系统重塑网络安全”(Reimagining Security with Cyber psychology-Informed Network Defenses ,以下简称ReSCIND)项目的提案者见面会。IARPA希望运用心理学方法开发新型算法,以防御潜在的网络攻击,并利用网络攻击者的“先天决策偏见和认知漏洞”研发出防御黑客攻击的新型算法。该研究首次提出通过探索如何识别、衡量和影响人类心理局限性,来影响攻击者的行为,从而提高网络安全。

一、发布背景

(一)网络心理学目前更多地运用在网络心理战领域

网络心理学是一个新兴的跨学科领域,它将人类行为和决策融入网络领域,使人们能够理解、预测和影响网络操作员的行为。网络心理学多用于网络心理战领域,网络心理战主要针对敌对国家的政府、民众以及军队。一方面,通过大量的虚假信息误导敌对国家政府和军队的决策层,使其产生误判,做出错误的决定。所谓“兵不厌诈”,就是这个道理。另一方面,通过发布大量展示敌对国家军队损失惨重的视频、图片和相关文字,打击对方的士气、斗志,同时也鼓舞了本方的士气、斗志。目前,网络心理学在网络防御领域的运用还不多。

(二)针对美国企业、政府的网络攻击是一个普遍存在的问题

针对美国个人、私营企业、地方和州政府以及联邦政府的网络攻击是一个普遍存在的问题,从挟持在线个人账户或企业账户以勒索赎金,到从数百万政府雇员和承包商那里窃取敏感的个人身份信息,相关网络攻击问题经常让网络安全专家应接不暇。2020年末,“太阳风”黑客事件震惊全球。黑客利用美国“太阳风”公司的“猎户网络”管理平台,成功入侵了美国财政部、国土安全部商务部、能源部等多家美国联邦政府机构网站。此外,还有英特尔、英伟达、思科、贝尔金以及 VMware 等约100家美国公司的网络系统企业受到严重攻击。

(三)传统防御措施更专注于被动阻止可疑网络行为,缺乏主动防御

网络攻击的问题日益复杂且严峻,许多网络安全专业人士正在努力寻找解决这一问题的方法。他们采取了多层防御措施,例如防火墙、杀毒软件、多重身份验证以及其他相关措施。然而,最复杂、持续时间最长的网络攻击主要是人为驱动的,这些网络攻击利用了防御者的人为错误。与此同时,大多数网络防御却都没有考虑攻击者的人为因素,例如:攻击者的人性弱点和局限性。此外,大多数现有的传统防御措施都专注于阻止可疑的网络行为的发生,很少有人主动与可疑的攻击者进行互动,以了解他们的特性、技能或目标,更不用说诱导他们的行为发生变化了。于此,IARPA提出大胆设想:我们是否能利用攻击者的人性弱点和局限性,主动引导攻击者并改变其行为,以此阻止和挫败网络攻击?

二、项目目标

由此,美国情报高级研究计划局(IARPA)推出最新项目——“利用基于网络心理学的网络防御系统重塑网络安全”(ReSCIND),就可用于主动挫败网络攻击。该项目将网络心理学防御措施纳入其中,旨在通过开发一套新的网络心理学防御系统来改善网络安全,这些防御措施利用攻击者的人性弱点,例如先天决策偏见和认知漏洞(CogVuls)等。

三、主要内容

ReSCIND项目专注于诱导或强化认知偏见或其他认知局限,以阻止和挫败网络攻击。项目提案者提出了创新的解决方案,通过影响网络攻击者的决策来增加他们实施网络攻击的工作难度和所用资源,而不仅仅是试图被动地检测和阻止网络上的可疑行为。

(一)五大技术难点

(1)识别并提供与网络攻击者相关的认知漏洞(CogVuls)的证据

在ReSCIND项目中,认知漏洞包括认知和决策偏见、先天认知限制、情绪或精神状态或可能导致网络攻击者的成功率或有效性降低的生理弱点。开发人员将通过理论和实验研究,确定认知漏洞与网络攻击者的相关性,解释个体之间的相关差异;生成一个结构化的视觉表示,将网络攻击者、网络和外部环境的特征与认知漏洞进行映射对应。

(2)理解、衡量和诱导网络攻击行为的变化

项目开发人员将通过实验确定哪些选定的认知漏洞、敏感元素和诱饵会对网络攻击行为产生可衡量的影响;开发利用网络攻击者的认知漏洞进行防御的方法;确定预测和影响以阻止攻击者行为的新技术;开发能够可靠地诱发或加剧认知漏洞的偏差触发器(例如主机或网络操作)。

(3)开发基于网络心理学的防御(CyphiDs)系统,影响网络攻击的早期和后期阶段

基于网络心理学的防御系统将通过利用强大和可测量的认知漏洞,对网络攻击者的有效性和成功率产生的影响。项目开发人员将创建结构化的视觉表示,将认知漏洞和网络心理学防御系统映射到防御目标,并对网络攻击行为产生可衡量的影响;实现基于网络心理学的防御系统的逻辑和软件,用于网络范围测试平台的测试;演示该系统的有效性,以减缓或减少网络攻击的成功尝试。

(4)创建网络特定的计算认知模型(C3M),反映和预测攻击者对防御系统干预后的行为变化

项目开发人员需要开发、训练和测试网络特定的计算认知模型,该模型能够反映和预测攻击者行为,其可变性取决于认知漏洞;建模工作还应该根据攻击者属性、网络和主机特征或情境因素来处理攻击者行为的差异。

(5)根据攻击者行为,创建自适应的心理防御(APhiD)

项目开发人员将创建一个自适应防御系统,基于观察到的攻击行为,自动化地选择CyphiD,以独立地响应网络攻击者的行为,以及其他环境特征或网络属性;并且将开发APhiD算法;实现APhiD的逻辑和软件,结合结构化视觉表示和先前实验结果的相关结果,在网络范围测试台中进行测试。

(二)项目进度安排

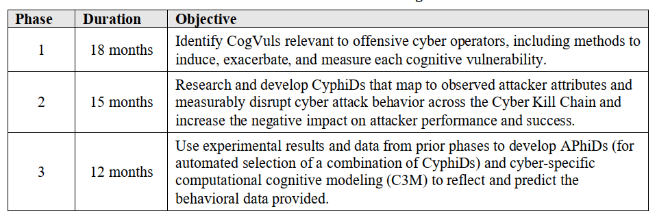

该项目分为三个研究阶段如下表所示,目前尚处于招标启动时期。第一阶段时间为18个月,主要目标为识别与网络攻击者相关的认知漏洞,包括诱导、加剧和度量每个认知漏洞的方法。第二阶段时间为15个月,主要目标是研究和开发基于网络心理学的防御系统,能够映射到网络攻击者属性并且可以预测破坏整个网络杀伤链的网络攻击行为,同时降低攻击者的性能和成功率。第三阶段时间为12个月,主要目标是利用先前阶段的实验结果和数据,开发自适应防御系统和特定于网络的计算认知模型(C3M),以反映和预测所提供的行为数据。

表1 ReSCIND项目时间节点及目标

(三)三个阶段主要内容

(1)1阶段重点在于开发偏差传感器与偏差触发器

第一阶段旨在基础科学研究和与网络有关的人文学科研究实验的基础上,确定与网络攻击行为最相关的认知漏洞,包括诱导、加剧和测量它们的方法。具体而言,第一阶段包括开发偏差传感器和偏差触发器。偏差传感器旨在使用网络数据检测这些认知漏洞,而偏差触发器的作用则是在网络情况下诱导和强化这些认知漏洞。偏差传感器将通过网络防御者提供的数据来确定网络攻击者在多大程度上存在特定的认知漏洞。偏差传感器将被开发成软件组件,在网络或主机上使用,这样就可以获得所需的网络防御数据。第一阶段的研究和开发还必须包括IARPA选择的人类常见的两个认知漏洞,即损失厌恶(人们倾向于避免损失,而不是获得同等的收益)和代表性偏差(一种倾向是过分强调证据的代表性,而忽视证据发生的频率),以及至少3个额外的认知漏洞。选择标准将包括新颖性、多样性、相关性、数量、科学严谨性、潜在影响等。项目开发人员将根据收集的观察结果开发偏差触发器,以与攻击者进行交互或适应攻击者,并在网络领域创建诱导和利用每个认知漏洞的情景;并且初步开发一种可视化的表示(即概念地图)来清楚地显示认知漏洞、偏差传感器和偏差触发器、攻击者的相关特征、网络和外部环境以及各种网络行为影响之间的关系。

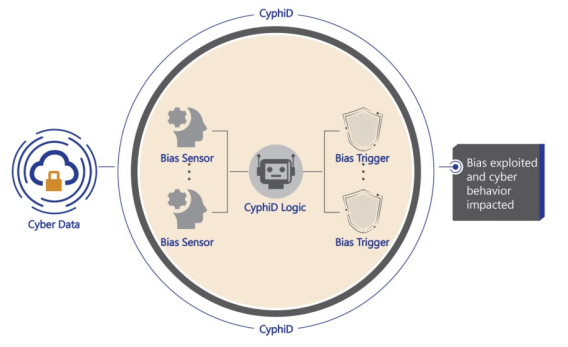

(2)2阶段核心是开发用于链接CyphiDs与传感器、触发器的软件和逻辑

在第二阶段,项目人员将开发基于网络心理学的防御系统(CyphiDs)以及用于链接偏差传感器和偏差触发器的软件和逻辑。CyphiD由一组针对特定认知漏洞或认知漏洞集群开发的偏差传感器和偏差触发器组成,如图1所示。该偏差传感器检测认知漏洞的存在,基于偏差传感器的输出确定触发,利用偏差触发器来诱导、利用或加强认知漏洞。项目人员还将创建一个简单的、定制的仪表板,以帮助网络防御者理解偏差传感器的发现(即所测量的每个认知漏洞的程度)和对CyphiDs的影响。在第二阶段,项目人员将继续更新他们的结构化的可视化表示,并在他们的软件中实现相关部分,以演示在哪些条件下应该使用特定的CyphiD来应对网络行为的影响。CyphiDs将在网络范围内自我测试与迭代,项目人员将结果和对结果的解释提交给IARPA。IARPA还将提供一个排行榜来跟踪每个团队的CyphiDs系统指标完成情况。

图1 CyphiD概念图:偏差传感器、偏差触发器和逻辑组合组成一个CyphiD

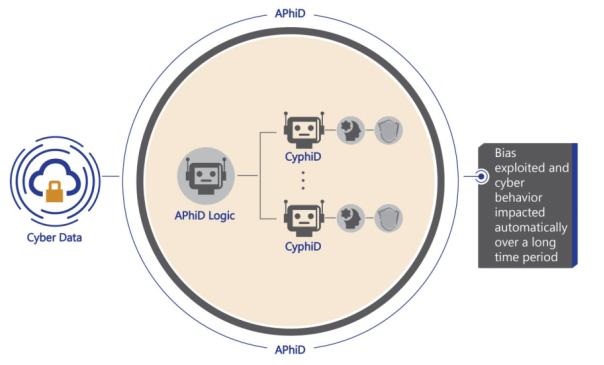

(3)3阶段主要是自适应与建模以及改进前两个阶段的成果

第三阶段的目标是自适应、建模和改进以前阶段的研究成果,同时达到更高的效果规模。项目人员将开发自适应的心理信息防御(APhiD),它会随着时间的推移自动选择适当的CyphiD组合或序列 如下图2所示;还将根据迄今的实验结果研究和开发特定于网络的计算模型,该模型将敏感地反映和预测攻击者的行为。APhiD必须通过创建智能算法(例如,专家系统、人工智能)来自主运行,以选择CyphiD的最佳组合或序列。IARPA将为项目团队提供一个带注释的数据集,用于训练他们的APhiD,以及所有可用CyphiD,以供选择。项目人员将使用IARPA提供的数据集和第一阶段的人文学科研究实验结果,来开发特定于网络的计算认知模型(C3M)和APhiD。C3M将重点关注项目人员在第二阶段检查的认知漏洞。C3M的目标是概括人类行为模式,因为它与网络攻击场景中的人类决策和行为变化有关。

图2 APhiD概念图:多个Cyphid与逻辑组合形成APhiD,

由逻辑决定在每个时间点使用哪个Cyphid

四、认识与研判

(一)前期实验性研究为项目开展奠定了很好的基础

虽然ReSCIND项目才刚刚开始,尚未选择研究和开发该项目技术的执行团队,因此无法保证其像其他IARPA研究项目一样最终取得成功。但是,据该项目的IARPA官方负责人金伯利·费格森·沃尔特(Kimberly Ferguson Walter)博士透露:他之前的研究结果给了团队很大的信心,例如关于诱饵(即防御者创建的虚构机器,作为分散、混淆和检测攻击者的方法)及其对网络攻击者的影响的实验,发现欺骗手段对经验丰富的攻击者十分有效。诱饵往往会减缓攻击团队的进展速度,迷惑他们,并触发警报,使攻击者暴露。这项技术只利用了一小部分潜在的相关认知偏见,但效果显著。

(二)防御方法相较于被动和静态的传统网络安全手段更加积极主动

ReSCIND项目的目标是研发新的网络防御方法,但相较于被动和静态的传统网络安全手段(比如不同的密码或防火墙),该项目则更积极主动,更注重参与者。ReSCIND项目的研究人员将寻求利用攻击者的认知漏洞,而不是仅仅是创建一种新的被动防御措施。具体而言,ReSCIND项目将通过开发一套新的基于网络心理学的防御系统和自适应心理防御算法,使网络心理学的防御系统自动化,以独立地主动响应网络攻击者的行为。

(三)ReSCIND项目的创新有望改变网络对抗中的攻守双方的局势

在技术日新月异、对抗节奏越来越快的网络安全领域内,基于网络心理学原理的社交工程攻击、虚假信息行动等攻击手法,至今依然是网络攻击者手中最有效率的武器。因此,ReSCIND项目的创新之处就在于,它将致力于运用网络攻击者最擅长的网络心理学武器来组织应对网络攻击的自动化防御,通过诱导网络攻击者相信其行为只会浪费时间精力并最终使之放弃行动。若该项目最终能产出成果,那么它将有望从根本上改变在网络对抗中网络防御者一直处于防守方这一局势,甚至可能令网络攻击者瞬间从猎手变为猎物。

供稿:三十所信息中心

声明:本文来自信息安全与通信保密杂志社,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。