以色列最大的炼油厂运营商BAZAN集团的网站在世界大部分地区都无法访问,因为威胁行为者声称已经侵入了该集团的网络系统。总部位于海法湾的BAZAN Group(前身为Oil Refineries Ltd.)年收入超过135亿美元,拥有员工1,800多人。该公司拥有年炼油总能力约980万吨原油。伊朗黑客组织“网络复仇者”,又名“CyberAv3ngers”,在Telegram频道中声称他们已渗透到BAZAN网络。周六(7月29日)晚上,该组织发布了BAZAN集团公司的SCADA系统的屏幕截图,该系统用于监视和控制工业控制系统。但BAZAN对此进行了否认,声称没有受到任何实质性影响。据黑客称他们利用了CheckPoint的防火墙漏洞渗透到了炼油厂的网络,但CheckPoint也否认了这种说法。

据BleepingComputer证实,来自世界各地的大多数访问者已无法访问该炼油厂的网站。周末,BAZAN Group网站bazan.co.il和eng.bazan.co.il的传入流量要么超时、出现HTTP 502 错误,要么被公司服务器拒绝。

然而,在BleepingComputer的测试中,该网站可以从以色列境内访问,这可能是在BAZAN施加 地理封锁以阻止正在进行的网络攻击之后。

网空闲话于北京时间7月31日5点30分测试,bazan.co.il网站仍然不可访问。跟BL报道的情况一致,同样是403错误。

网络复仇者声称对此事负责。在Telegram频道中,伊朗黑客组织“网络复仇者”又名“CyberAv3ngers”声称他们在周末入侵了BAZAN的网络。

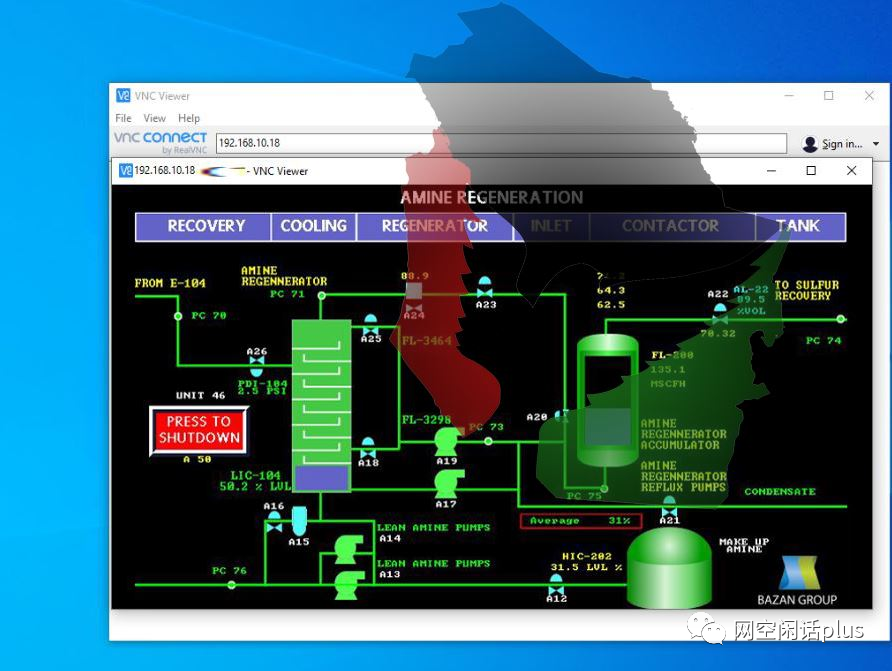

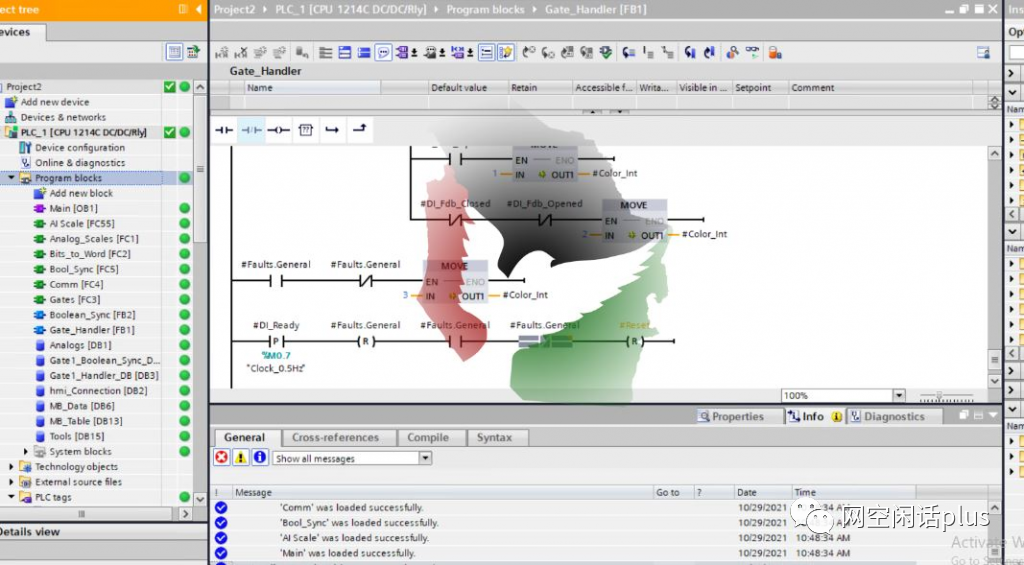

周六晚上,该组织还泄露了BAZAN SCADA系统的屏幕截图 ,该系统是用于监控和操作工业控制系统的软件应用程序。

其中包括“火炬气回收装置”、“胺再生”系统、石化“分流器部分”和PLC代码的图表,如BleepingComputer所见。

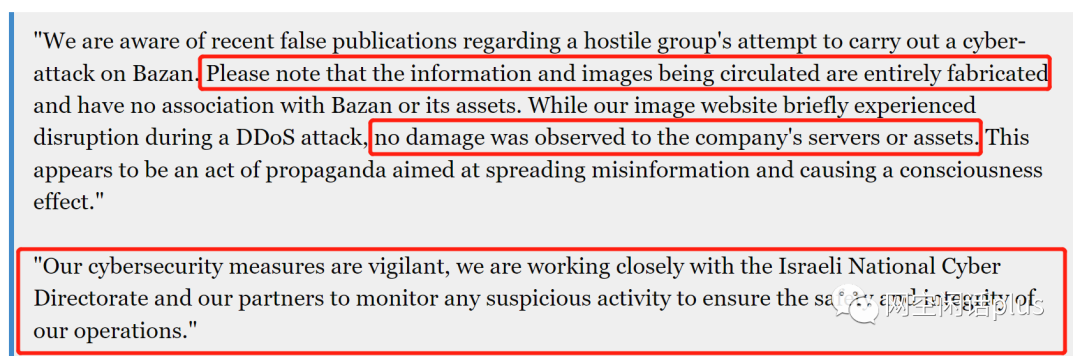

BAZAN集团公司对攻击事件更行了否认。在下面发布的声明中,BAZAN的发言人驳斥了泄露的材料,称其“完全是捏造的”。BAZAN表示,其服务器和资产并未遭到损坏,并认为此次网络攻击是一种旨在传播错误信息的宣传行为。该公司正在与以色列国家网络管理局及其合作伙伴密切合作,以确保其运营的安全性和完整性。

但是黑客组织进一步暗示,它通过针对该公司Check Point防火墙的漏洞入侵了这家石化巨头。

据称威胁行为者利用了Check Point防火墙的漏洞

据称属于防火墙设备的IP地址(194.xxx.xxx.xxx)确实分配给Oil Refineries Ltd .,BleepingComputer 可以通过公共记录确认。在撰写本文时,在BleepingComputer的测试中访问该 IP地址时返回“禁止”错误消息。

Check Point发言人强调“这些说法均不属实”,并在发给BleepingComputer的电子邮件中重申了炼油厂的调查结果。

“过去没有任何漏洞导致此类攻击,”Check Point代表进一步澄清道。

CyberAvengers的成员还分享了一张室内信息亭的图片,他们声称该信息亭已被破坏,并附有以下信息:

值得注意的是,CyberAvengers曾声称他们对2021年海法湾石化厂因管道故障引起的火灾负有责任。2020年,同一组织的威胁行为者还声称对28个以色列火车站发动了攻击,目标超过150台工业服务器。

BleepingComputer无法独立验证威胁行为者先前提出的这些声明的真实性。

参考资源

1、https://www.bleepingcomputer.com/news/security/israels-largest-oil-refinery-website-offline-after-ddos-attack/

2、https://www.securitylab.ru/news/540479.php

3、https://check-host.net/check-http?host=https%3A%2F%2Fwww.bazan.co.il&csrf_token=abfb6527a6574dd45825592213796c9a6a2365e2

声明:本文来自网空闲话plus,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。