漏洞概述 | |||

漏洞名称 | Internet 连接共享 (ICS) 远程代码执行漏洞 | ||

漏洞编号 | QVD-2023-22050、CVE-2023-38148 | ||

公开时间 | 2023-09-13 | 影响对象数量级 | 千万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 8.8 |

威胁类型 | 代码执行 | 利用可能性 | 高 |

POC状态 | 未公开 | 在野利用状态 | 未发现 |

EXP状态 | 未公开 | 技术细节状态 | 未公开 |

利用条件:需要开启ICS共享。 | |||

01 漏洞详情

影响组件

Internet Connection Sharing网络连接共享服务直接关系到系统无线网络连接,为家庭和小型办公网络提供网络地址转换、寻址、名称解析或入侵保护服务。这个服务对共享网络比较重要,比如要共享无线,那么需要保持该服务开启,如果禁用那么会出现Windows 共享无线上网无法启动ICS服务的问题。

漏洞描述

近日,奇安信CERT监测到Internet 连接共享 (ICS) 远程代码执行漏洞(CVE-2023-38148):Internet 连接共享 (ICS) 存在远程代码执行漏洞,未经身份验证的网络相邻的远程攻击者可以通过向 Internet 连接共享 (ICS) 服务发送特制DHCP请求触发栈溢出,导致代码执行。

鉴于此漏洞影响范围较大,建议客户尽快做好自查及防护。

02 影响范围

影响版本

Windows Server 2022

Windows 10 Version 21H2 for x64-based Systems

Windows 10 Version 21H2 for ARM64-based Systems

Windows 10 Version 21H2 for 32-bit Systems

Windows Server 2022 (Server Core installation)

Windows 11 Version 22H2 for x64-based Systems

Windows 11 Version 22H2 for ARM64-based Systems

Windows 10 Version 22H2 for x64-based Systems

Windows 10 Version 22H2 for 32-bit Systems

Windows 10 Version 22H2 for ARM64-based Systems

Windows 11 version 21H2 for ARM64-based Systems

Windows 11 version 21H2 for x64-based Systems

其他受影响组件

无

03 复现情况

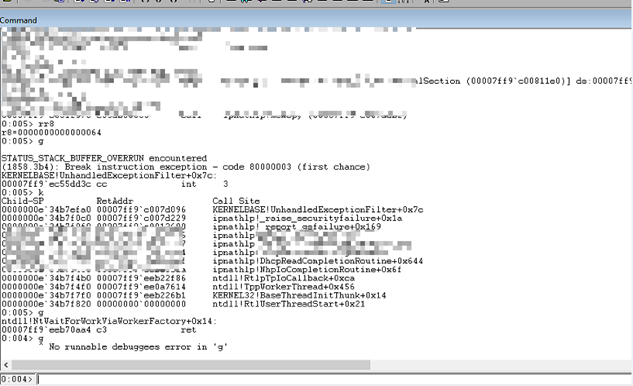

目前,奇安信CERT已成功复现Internet 连接共享 (ICS) 远程代码执行漏洞(CVE-2023-38148),截图如下:

04 处置建议

安全更新

使用奇安信天擎的客户可以通过奇安信天擎控制台一键更新修补相关漏洞,也可以通过奇安信天擎客户端一键更新修补相关漏洞。

也可以采用以下官方解决方案来防护此漏洞:

Windows自动更新

Windows系统默认启用 Microsoft Update,当检测到可用更新时,将会自动下载更新并在下一次启动时安装。还可通过以下步骤快速安装更新:

1、点击“开始菜单”或按Windows快捷键,点击进入“设置”

2、选择“更新和安全”,进入“Windows更新”

3、选择“检查更新”,等待系统将自动检查并下载可用更新

4、重启计算机,安装更新

系统重新启动后,可通过进入“Windows更新”->“查看更新历史记录”查看是否成功安装了更新。对于没有成功安装的更新,可以点击该更新名称进入微软官方更新描述链接,点击最新的SSU名称并在新链接中点击“Microsoft 更新目录”,然后在新链接中选择适用于目标系统的补丁进行下载并安装。

手动安装补丁

另外,对于不能自动更新的系统,可参考以下链接下载适用于该系统的补丁并安装:

https://msrc.microsoft.com/update-guide/en-US/vulnerability/CVE-2023-38148

05 参考资料

[1]https://msrc.microsoft.com/update-guide/en-US/vulnerability/CVE-2023-38148

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。