9月13日,欧盟网络安全局(The European Union Agency for Cybersecurity,简称“ENISA”)发布了题为《2030年威胁预判》(Foresight 2030 Threats)的报告。该报告总结了21种当下人们即将面临的网络安全威胁,并指出了各项威胁的潜在制造者(potential threat actors)、潜在方式(potential methods)和潜在影响(potential impacts),为风险评估提供所需的信息、为创建网络安全未来做好准备。

摘译 | 许艺凡/赛博研究院实习研究员

来源 | ENISA

2021年,欧盟网络安全局基于前瞻性研究和未来研究研发了“网络安全前瞻性方法框架”(cybersecurity foresight methodological framework)。该框架由欧盟网络安全局与广大网络安全团体合作开发,并于2022年首次应用于设计未来方案和识别在2030年之前可能会产生的威胁和挑战。

网络安全威胁景观(cybersecurity threat landscape)是一种由威胁、威胁者和攻击技术构成的生态系统,这三者也会受到例如疫情和地缘政治等全球性事件的影响。我们如今所掌握的能够减少网络威胁影响的最先进的知识和工具可能已不再适用于应对如今的威胁景观。本报告认为人们已经很难最大程度地预见当下技术发展的潜在用途或滥用现象,同时它也指出即使无法预知未来,人们依然有责任去预判已经出现的趋势和形态。

01软件依赖引起的供应链损害(supply chain compromise of software dependencies)

第三方供应商以及合作伙伴所提供的集成度更高的部件可能会导致无法预判的新型风险,同时也会对供应端和客户端造成损害。

在此种背景下,由国家支持的组织或犯罪集团会在在线代码存储库中一个知名且流行的开源程序库里安插后门(backdoor),他们借此通过蓄意破坏、盗窃、网络侦察、恶意代码及信息泄露等手段渗透许多欧洲主要公司的信息,并利用这些信息敲诈领导人、从事间谍活动或者在欧盟成员国中进行破坏活动,从而造成网络功能产生故障、数据丢失、数据泄露等一系列危害。

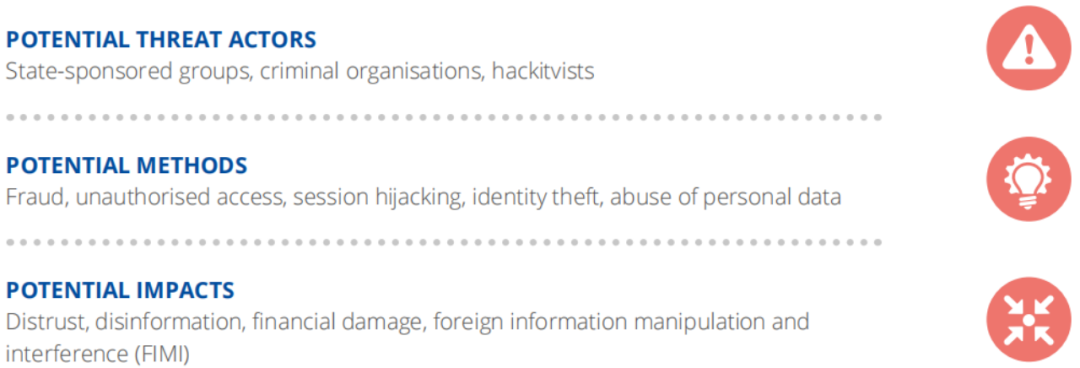

02高级虚假信息竞争(advanced disinformation champaigns)

由国家支持的组织、犯罪集团和黑客会通过深度伪造(deepfakes)和仿冒(spoofing)候选人的数字身份的方式冒充政治对手,从而对政治竞选结果造成严重的影响。

深度伪造攻击在政治因素和货币收益的驱使下操纵群体,它会引发信任危机,造成虚假信息泛滥、经济损失和外国信息操纵和干涉(foreign information manipulation and interference,简称“FIMI”)等一系列危害。

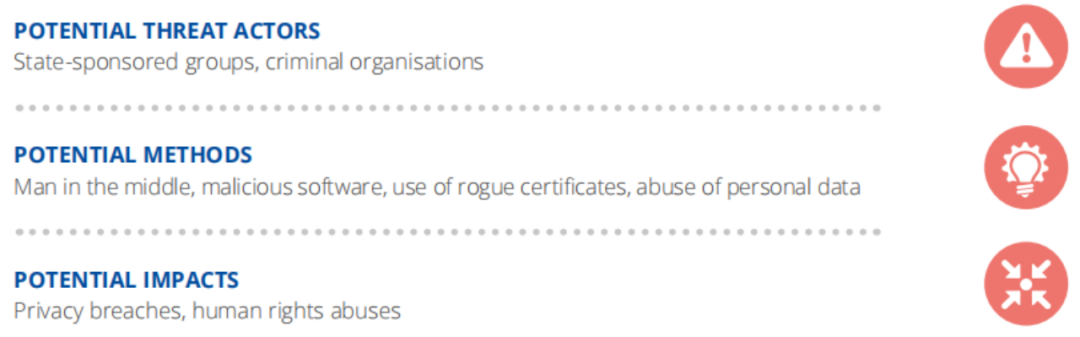

03 数字监控威权主义的产生/隐私损失(rise of digital surveillance authoritarianism / loss of privacy)

威权政体会动用手中的权力通过团体或个人检索与到访过他们国家的个人有关的信息数据库,他们会追踪所有参与过反政府抗议活动的人并将他们列入观察名单中,从而能够操控那些人对诸如投票、探访医疗服务提供者等的国家服务的使用权,以及对其它线上服务的使用权。在此种背景下,人脸识别(facial recognition)、针对互联网平台的数字监控或者数字身份数据存储在未来有可能成为犯罪集团的一项目标。

04 网络物理生态系统内部的人为错误和可利用遗产系统(human error and exploited legacy systems within cyber-physical ecosystems)

物联网(the Internet of Things,简称“loT”)的快速发展、对更新旧有体系的需求以及当下技术人员短缺可能会导致与网络物理生态系统相关的知识、培训和理解的匮乏,这会造成一系列安全问题。

许多由国家支持的组织可以在网络上使用并学习所有遗留工业技术设备手册,一旦他们发现这其中存在风险和隐患,他们就会将用户设备或者其它在工厂中使用的物联网产品作为攻击目标。鉴于运营者缺乏独立解决问题的资源,网络犯罪分子开始通过新型勒索软件来减少重要基础设施和需求款项。

05 智能设备数据加剧针对性攻击(targeted attacks enhanced by smart device data)

网络攻击者们能够借助从联网智能设备中得到的数据获取信息,并以此进行经过精心设计且更为复杂的攻击活动。在此种背景下,网络犯罪分子可能会使用更多源自智能设备的可用数据并在AI的帮助下对其加以分析,以此创建出受害者的行为模型,便于进行“鱼叉式网络钓鱼”(spear phishing campaigns)和跟踪行动。

06 对基于空间的基础设施及物品的分析与控制缺失(lack of analysis and control of space-based infrastructure and objects)

由于在太空中的私人与公共基础设施之间存在交集,这些新型基础设施和技术的安全性需要得到考察,这是因为对基于空间的基础设施的理解、分析与控制的缺失会导致其极易遭受攻击和暴力破坏。

在此种风险的影响下,由国家支持的网络攻击者使用空间基础设施、构建他们对于这项技术的能力与知识,以此确保他们能够执行攻击计划。他们的目的可能是使空间基础设施出现故障,并借此在地缘政治冲突期间蓄意破坏其他政府或商业空间操作和体系。

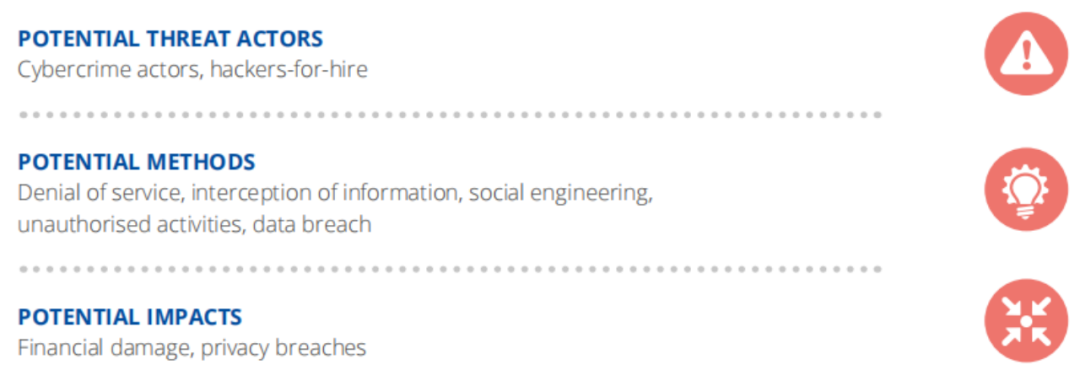

07 高级混合式威胁的产生(rise of advanced hybrid threats)

由于智能设备、云的使用、线上身份及社交平台的数量日益增多,物理或线下攻击正在不断发展着,并且经常与网络攻击相结合。

在此类混合式威胁泛滥的背景下,企业会雇佣黑客(hacker)研究由竞争对手研发的新型技术。在此过程中,黑客们会检索元数据、查看代码并构建机器学习算法,他们所建立的算法可以持续地收集代码的变化,并且还能访问用户的账户以防止监控系统发现互联网黑客的存在。与此同时,他们通过伪造虚假的指令证据散播关于内幕交易和行业谍报活动的虚假新闻,以此来混淆视听、掩盖自己的犯罪行为。

08 技术人才短缺(skill shortages)

能力与竞争力的匮乏将导致网络犯罪分子将技能缺口最大、成熟度最低的组织作为攻击目标。

在技术人才短缺的背景下,网络上会涌现出大量招聘广告,这些广告会向网络攻击者透露各组织正在使用的技术以及空缺岗位的大致数量,而某些由国家支持的个人或组织可能会借此来帮助他们实施针对其他国家的关键基础设施的更大程度的破坏,同时也为自身谋取利益。

09 作为单一故障点的跨境信息通信技术服务提供商(cross-border ICT services providers as a single point of failure)

提供跨境服务且与诸如运输、电网、和工业等重要服务紧密相联的信息通信技术(Information Communication Technology,简称“ICT”)容易成为后门(backdoors)、物理操纵(physical manipulation)、拒绝服务(denials of service)等技术的攻击对象并在潜在冲突中武器化。

由国家支持的个人或组织计划在发生冲突时临时通过安插能够毁坏信息通信技术服务提供商的所有关键功能的恶意软件使某个地区陷入瘫痪状态。在没有处于运转状态中的城市、道路和通信渠道的情况下,从本质上来看,该地区的居民无法正常生活,与此同时,相关责任部门维护反监测系统以及联合制定原重要网络系统的方案和方法的能力都受到了限制。

10 AI技术滥用(artificial intelligence abuse)

对AI算法及训练数据(training data)的操纵会使诸如制造虚假信息和新闻、偏差利用(bias exploitation)、采集生物信息和其他敏感数据、军事机器人、数据中毒(data poisoning)等恶性行为的数量日益增多。

在AI技术滥用的背景下,由国家支持的个人或组织意图在选举期间挑拨民众、操纵执法算法的学习数据(learning data)以针对特定人群,从而引发广泛的抗议和暴力活动。他们还会利用AI技术分析政治对手的个人行踪、健康史和投票记录,并在此基础上推测于政治对手自身有关的信息——这些个人数据的相关性可能只会在使用AI工具的情况下才得以实现。

11 数字货币增多滋长网络犯罪(increased digital currency-enabled cybercrime)

到2030年,由数字货币(digital currency)滋生出的网络犯罪行为会快速增长,加密货币(cryptocurrency)及其在市场上的广泛应用拓展了犯罪边界。由于数字货币在欧洲市场将普遍用作投资资产和支付手段,组织型犯罪目标群体有可能得到扩大。这意味着提供专业服务(网络攻击)的网络犯罪集团将得到更多的资金,因为他们的工作效率和效力都得到了提升。

12 电子健康及基因数据利用(exploitation of e-health and genetic data)

到2030 年,基因和健康数据的数量将大幅增加,并由公共和私营部门的许多利益相关者所掌握。包含非常敏感和/或遗传信息的电子健康设备和数据库所存在的漏洞可能会遭到犯罪分子利用,这些漏洞或用于针对个人,或由政府操纵以控制人口,例如将疾病和遗传的多样性视作歧视个人的理由。此外,基因数据还可能遭到进一步滥用,以协助执法活动,如预测性治安或支持建设更加集中式的社会信用体系。

13 破坏深度伪造验证软件供应链(tampering with deepfake verification software supply chain)

到2030 年,深度伪造技术(deepfake technology)将得到广泛应用。它可能会成为犯罪分子进行骚扰、篡改证据和引发社会动乱的一种形式。虽然通过分析视频和声音来验证个人身份的验证软件可能会迅速在市场中涌现,但数量过多且过于迫切的市场需求会导致程序员选择偷工减料。此外,这种软件也引起了一切企图利用深度伪造达到非法或不道德目的的个人或组织的高度关注。

14 量子计算攻击(attacks using quantum computing)

到2030 年,量子计算(quantum computing)资源将得到更广泛的利用,这为网络犯罪分子利用量子计算攻击现有的公钥加密部署(public key cryptography)创造了便利。同样,当下网络犯罪分子收集敏感的加密数据,目的是为了能够在量子计算可用时对其进行解密,这与当前使用非对称加密技术进行身份验证的数字 ID 尤为相关。

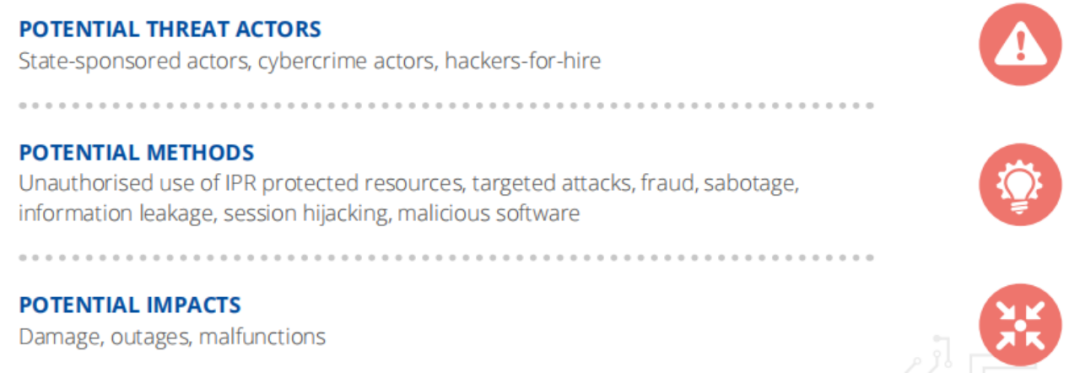

15 在超负荷跨部门技术生态系统中使用无补丁的旧有系统(exploitation of unpatched and out-of-date systems within the overwhelmed cross-sector tech ecosystem)

“一切皆服务”滋生出了大量的工具和服务,消费者和服务提供商也需要经常更新和维护这些工具和服务,再者加上技术人员的短缺,造成了难以管理的漏洞,从而遭到网络犯罪分子的利用。此外,供应链的复杂性也造成了安全责任归属的混乱。对政府而言,这也为间谍活动创造了更多的便利,而网络犯罪分子则可以利用未打补丁和过时的服务来牟取经济利益。当重要基础设施由私营部门掌握或国家安全数据依赖于单一私营实体时,此种情况将变得尤为明显。

16 AI破坏或加强网络攻击(AI disrupting/enhancing cyber attacks)

由于人工智能工具不断升级,网络犯罪分子将利用基于人工智能的技术发动攻击。为了抵御这些攻击甚至是为了进行反击,基于人工智能的防御性武器也是必不可少的。在这种情况下,如果反应速度的重要性很高,那么人工智能的行为便很难检测、衡量和控制。

17 破坏食品生产供应链的恶意软件植入(malware insertion to disrupt food production supply chain)

由于食品生产的自动化和数字化程度不断提高,食品供应链可能会遭到一系列拥有中高级资源的网络犯罪分子破坏。例如,对包装厂的拒绝服务攻击会阻止食品生产的继续进行,加工食品的生产工具也可能会被恶意操纵,从而改变食品本身所含有的化合物。诸如此类的攻击会导致食品短缺、经济混乱,最恶劣的后果是会引发食物中毒。

18 区块链技术的不兼容性(technological incompatibility of blockchain technologies)

到2030 年,由于过去几年来社会对区块链缺乏信任度,不同的政府集团将创建若干基于地区的区块链技术(blockchain technology),以创建一个国际 “黄金标准”,每个技术集团都希望能够取得竞争优势,而这导致了区块链技术的技术不兼容,从而造成故障、失灵、数据丢失以及利用不同区块链接口的漏洞,给生态系统管理和数据保护带来了挑战,加剧了社会对区块链技术的不信任,并对贸易和国内生产总值的增长产生了负面影响。

19 公共区块链破坏(disruptions in public blockchains)

到2030 年,区块链几乎已应用于社会的方方面面。遗憾的是,区块链领域的安全专业技术并没有取得长足进步,这就造成了未来可能会遭到利用的一系列漏洞。例如,本地无法使用的区块链技术使人们无法访问投票、法律交易甚至安全系统,另一个可能的攻击方式是通过劫持 IP 地址前缀(IP address prefixes)来分割比特币(bitcoin)网络,这可能导致人们重复消费,从而造成严重的经济损失。

20 自然或环境破坏对重要数字设施的实际影响(physical impact of natural/environmental disruptions on critical digital infrastructure)

环境灾害的严重性和频率的增加会导致多个地区停电,同时,维持重要基础设施可用性的冗余备份站点也将受到负面影响。

21 操纵应急响应所需的系统(manipulation of systems necessary for emergency response)

操纵与应急服务连接的传感器可能会导致救护车、公安、消防等服务面临超负荷的情况。例如,呼叫中心可能会因虚假的求救信息而超负荷工作,或者火灾警报可能会受到操纵,以伤害特定的个人或给应急小组定位问题设置阻碍。同样地,社交媒体的滥用也可能会引发大规模恐慌,从而使应急系统不堪重负、面临崩溃。

本报告所总结的21种2030年网络安全领域的潜在威胁为当下网络安全保障策略的研究提供了较为全面的参考,同时也借此呼吁人们给予网络安全发展更多的关注、共同打造健康的网络安全环境。

声明:本文来自赛博研究院,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。