随着网络安全防御的不断发展,网络犯罪分子已经学会更具创造性地使用恶意软件。趋势科技发现,最近垃圾邮件仍然是网络罪犯的最爱——这种传统的感染媒介在全球电子邮件流量占用比例仍然在48%以上。在其2017年的年度综合报告中,与恶意软件相关的垃圾邮件活动中使用的最常见文件类型是.XLS,.PDF,.JS,.VBS,.DOCX,.DOC,.WSF,.XLSX,.EXE和.HTML。但网络犯罪分子正在增加他们滥用的文件类型。本文将大致介绍网络犯罪分子如何以全新的方式使用旧文件类型,试图逃避垃圾邮件过滤器。

.ARJ和.Z文件

ARJ是“Robert Jung Archived by Robert Jung”的缩写,是一个与. zip一样诞生于90年代的文件归档工具,但它的受欢迎程度不及后者。. arj文件扩展名曾被用于通过垃圾邮件发送恶意文件,趋势科技最近观察到,使用. arj文件向用户发送恶意文件活动激增。

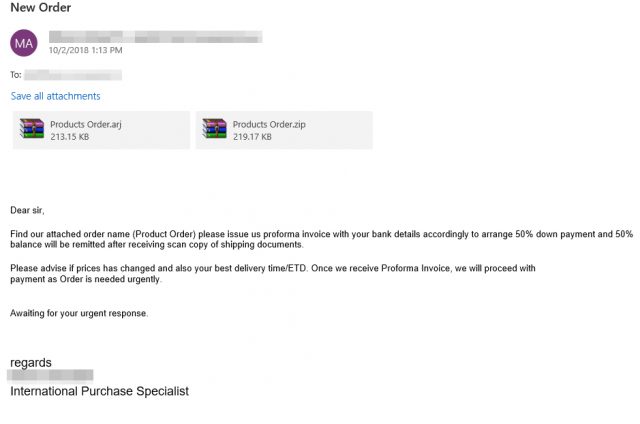

带有.ARJ文件附件的垃圾邮件的屏幕截图

研究人员最近发现了一个分发恶意. arj文件的小型垃圾邮件活动。这些垃圾邮件中有一些与报表或采购订单相关的电子邮件主题,例如“未结算余额表供您参考”等等。在恶意的. arj文件被下载到设备后,它可能会删除并执行一个普通的可执行文件或一个可执行屏幕保护程序文件。其有效载荷是一款间谍软件(由趋势科技检测为TROJANSPY.WIN32.GOLROTED.THAOOEAH,它能从浏览器中窃取系统信息以及用户名和密码。这个恶意软件还会尝试从多个电子邮件服务平台窃取存储的电子邮件凭证。

网络犯罪分子也恶意使用.Z文件。.Z文件扩展名是压缩的基于Unix的机器文件。因为它似乎有一个双重文件扩展名(例如.PDF.z),用户可能会被欺骗认为他们正在打开PDF而不是.Z文件。与.ARJ文件一样,存档文件可能包含普通的.exe文件和可执行的屏幕保护程序文件。

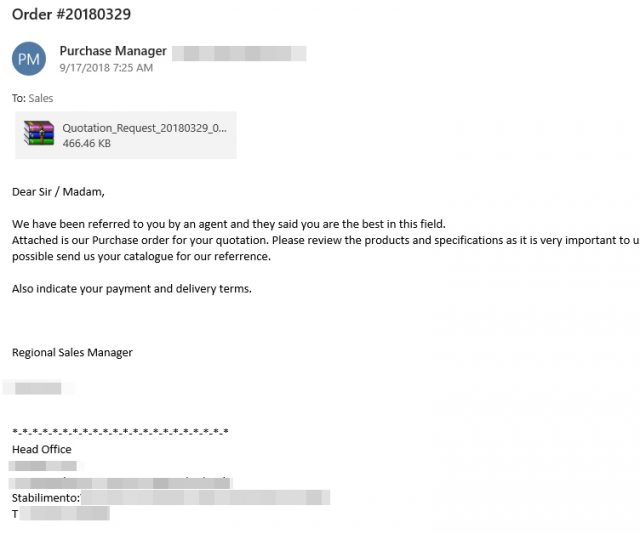

伪造的采购订单的屏幕截图,其中.Z文件作为附件

研究者注意到一个带有.z文件附件的垃圾邮件活动,该附件带有后门负载(趋势科技检测为backdoor . win32 . remcos . ticogbz),可以打开、重命名、上传和删除受影响的计算机中的文件,记录键盘,甚至可以使用计算机的摄像头和麦克风捕捉图像和声音。安全研究人员还发现,今年早些时候,有一项垃圾邮件活动通过.z文件附件发送给潜在的受害者。

.IQY文件

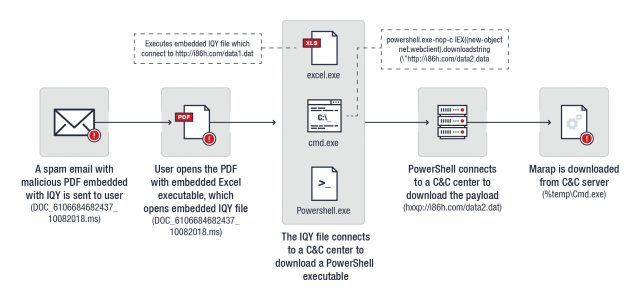

最近Necurs垃圾邮件活动滥用MS Excel的动态数据交换(DDE)功能,利用互联网查询文件(IQY)作为传染媒介来分发FlawedAmmyy RAT的方式非常流行,在这种情况下,.IQY文件嵌入在.PDF文件中。此外,.IQY文件还在日本被用以分发BEBLOH或URSNIF恶意软件。

恶意垃圾邮件活动的感染链,通过滥用.PDF文件中嵌入的.IQY文件来分发Marap木马

而今年8月底出现的恶意垃圾邮件浪潮使用了一种特殊的微软office应用程序MS Publisher。就像在嵌入式. iqy文件中一样,打开发布的文件会使得恶意宏文件运行。

在2018年8月21日,趋势科技收到了关于垃圾邮件活动的计算机置换网络反馈,该活动分发了嵌入恶意. pub文件的. pdf附件。垃圾邮件发送目标主要分布在印度(73%以上)、英国(11%),另外中国、土耳其、美国也发现了垃圾邮件。

SettingContents-MS

SettingContent-ms文件类型随着Windows 10的发布诞生。这种文件通常包含Windows功能的设置内容,主要用于创建旧Windows控制面板的快捷方式。网络犯罪分子很快利用此功能并将其嵌入Microsoft办公应用程序。7月初的垃圾邮件活动中,网络犯罪分子就将FlawedAmmyy远程访问木马(RAT)分发到嵌入PDF文档的恶意SettingContent-ms文件中。

最近,垃圾邮件活动和概念验证研究表明,如果使用恶意文件替换DeepLink标记下的命令行,可以滥用SettingContent-ms文件。

声明:本文来自黑客视界,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。