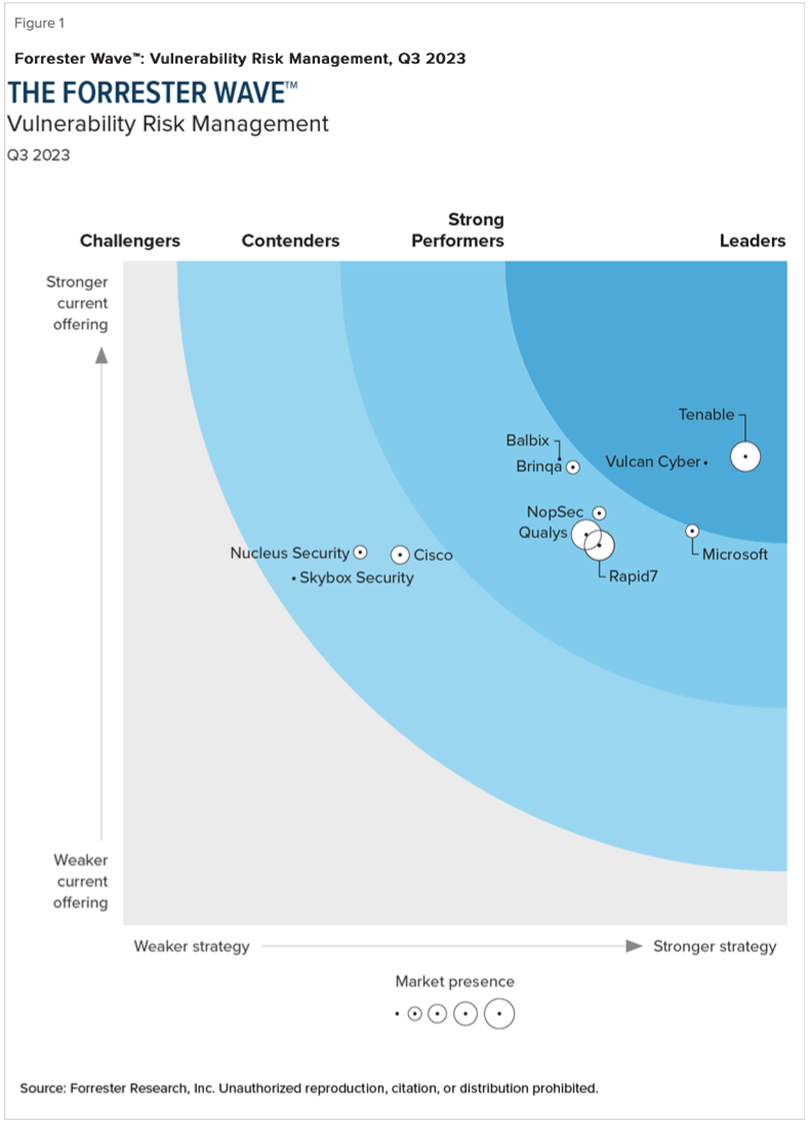

近日,Forrester发布了「The Forrester Wave™: Vulnerability Risk Management, Q3 2023」报告,分析了这一赛道的最新动态,并对比分析了其中的11个厂商。

Tenable稳居Forrester漏洞风险管理排行榜榜首, Vulcan Cyber跻身领导者行列,而Rapid7和Qualys则跌出排行榜。

Forrester高级分析师Erik Nost表示,最近,供应商提供漏洞管理的方式已经从获取漏洞评估结果和执行风险评估来确定修复优先级发生了转变。供应商转而希望获取尽可能多的数据,以提供资产风险的详细情况,并将其与威胁情报和补偿控制结合起来。

“我们思考如何进行漏洞管理的方式肯定发生了很大变化”,Nost说,“这些供应商确实在寻找尽可能多的数据,然后提供以资产为中心的优先级风险图片。”

漏洞风险管理Forrester Wave取代了2019年秋季的版本。Tenable再次获得最高战略排名。Vulcan Cyber击败微软,获得第二高分,NopSec和Rapid7并列第四。

Nost表示,Vulcan Cyber将研发团队的工作游戏化,并提供免费版本的产品以增加对中小型市场客户的吸引力,从而为漏洞风险管理市场带来了强大的创新文化。Qualys、Rapid7和Tenable在获取第三方数据方面仍在迎头赶上,Nost说,这为Vulcan和Nucleus Security创造了机会。

Tenable的当前漏洞风险管理平台也获得了Forrester的最高分,Balbix、Vulcan Cyber和Brinqa分别获得第二、第三和第四高分。2019年,Tenable超越Rapid7,获得当前产品的最高排名,Digital Defense、NopSec和Qualys分别获得第三、第四和第五高分。

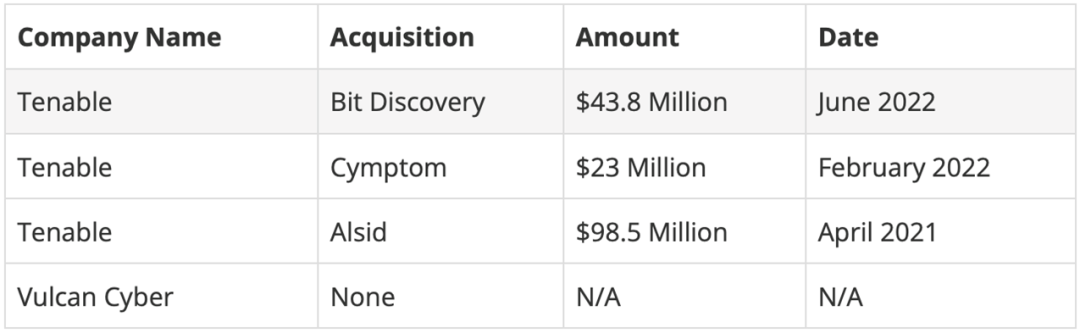

Nost表示,虽然Tenable缺乏Vulcan、Nucleus和Brinqa等公司所能提供的投入和第三方集成的广度,但它利用战略并购的优势,进军OT和云安全等市场,创造了一个整体的产品。Tenable在从漏洞管理转向风险暴露管理的同时,还扩大了本土解决方案的覆盖范围。

除领导者外,Forrester对漏洞风险管理市场的看法如下:

表现突出者:Microsoft, Brinqa, Balbix, NopSec, Rapid7, Qualys

竞争者:Cisco, Nucleus Security, Skybox Security

未来,通过SBOM分析,漏洞的定义将扩大到包括违反政策或不允许在环境中使用的不可接受的库。Nost还表示,漏洞管理供应商将允许对风险评分进行更多定制,并创建一个聚合平台,提供类似于攻击面管理供应商所提供的单一视图。

“经典的漏洞风险管理解决方案是检测软件漏洞”,Nost说,“OT和IoT有非常不同的用例和与之相关的不同类型的风险,我认为你会在这个平台上看到越来越多的风险出现。”

漏洞管理领导者何以走向巅峰

Tenable关注身份和访问,以更好地确定优先次序

Tenable公司首席技术官Glen Pendley说,Tenable公司研究了每个组织特有的多个变量,提供了CVE分数之外的必要背景,从而有效地确定了漏洞的优先级。Pendley说,CVE评分并不区分系统管理员和入门级员工,也不考虑某些机器因员工使用而比其他机器更危险的情况。

这家总部位于马里兰州哥伦比亚的公司专注于对身份和访问控制平面进行审计,将谁在使用机器与设备上发现的漏洞联系起来,Pendley说,这从根本上改变了人们对优先级的看法。Tenable公司的工作重点是提高面向互联网资产的可见性,以及通过攻击面管理获得所需的上下文,从而以编程方式说明正在发生的事情。

endley说:“如果有新的和新颖的用例,我们想尝试解决并加以考虑,我们完全有能力改变我们与系统交互的方式。没有什么能阻止我们继续创新,因为我们控制着等式的两边......众所周知,我们拥有最好的漏洞管理数据。”

Forrester批评Tenable的评分缺乏直观的透明度和定制化。Pendley表示,Tenable希望公司在评分标准方面更加透明,定性地解释为什么要首先解决特定的漏洞,并允许客户应用自己的评分系统进行基准测试或分级。

“现在很多事情都只是"这儿有一个数字,我们得出了这个分数。相信我们,就是这样"”,Pendley说,“这就是生成式人工智能能够提供很大帮助的地方,它能够根据标准动态生成解释,以及我们从ML角度以编程方式报告的事情。”

Vulcan Cyber为风险评分带来攻击者视角

Vulcan Cyber公司联合创始人兼首席技术官Roy Horev说,Vulcan Cyber公司强调风险优先级以及跟踪和报告,以确保企业将资源集中在从降低风险角度看影响最大的问题上。他说,攻击路径图从攻击者的角度讲述了他们如何利用孤立的漏洞在组织内部进行攻击。

Horev说,公司希望不只是对漏洞进行风险评分,而是将其归纳成一个连贯的故事,确保攻击者无法攻击组织的皇冠上的宝石。Vulcan在所有权问题上做了双击,因为只有明确哪些人负责修复哪些漏洞,才能实现票据的自动化,而这需要与系统中的资产相关联。

“你确实会看到一些组织为其组织的不同子集或不同领域选择不同的工具。我们甚至还看到他们为相同类型的资产选择不同的工具。”Horev说,“我们认为,这将使他们无法始终100%地覆盖漏洞领域。我认为这将是我们与Tenable最大的区别。”

Forrester批评Vulcan Cyber无法像其竞争对手那样原生支持资产类型的深度。Horev表示,2024年初,Vulcan将推出一些功能,使公司能够在出现新的网络领域时迅速进入,而不必自己关注或追逐新的领域。

“我们的目标是让平台具有足够的灵活性,以应对现在或未来可能出现的任何类型的资产,因为我们知道网络领域在不断发展。我们的目标是支持安全团队管理的所有漏洞和发现。” Horev如是说。

相关链接:

https://www.inforisktoday.com/tenable-vulcan-cyber-lead-vulnerability-management-rankings-a-23349

声明:本文来自安全喵喵站,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。