前情回顾·三角行动追踪

安全内参12月28日消息,据卡巴斯基公司披露,自2019年以来,“三角定位行动”(Operation Triangulation)间谍软件持续对iPhone设备进行攻击。该软件利用苹果芯片中未记录的特性绕过基于硬件的安全保护措施。

卡巴斯基分析师在2023年6月首次发现了上述攻击活动。随后,他们对这条复杂的攻击链进行了逆向工程,试图挖掘所有细节。

分析师发现了一些预留用于调试和出厂测试的隐蔽硬件特性,可以利用它们对iPhone用户发动间谍软件攻击。这表明发动攻击的威胁行为者水平相当高。

这也充分说明,依赖于隐蔽和保密的硬件设计或测试,并不能确保安全性。

三角定位行动

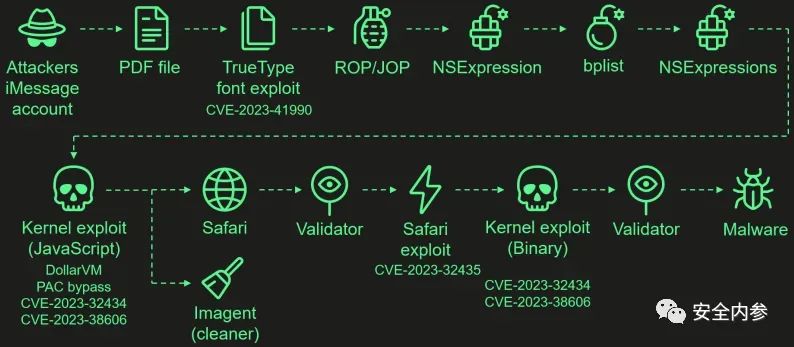

三角定位行动是一起针对苹果iPhone设备的间谍软件行动,利用了四个零日漏洞。这些漏洞被链接在一起,组合成一个零点击漏洞利用链,允许攻击者提升权限并执行远程代码。

这个高度复杂的漏洞链包括四个漏洞,能够影响iOS 16.2之前的所有iOS版本。它们分别是:

CVE-2023-41990:ADJUST TrueType字体指令中的一个漏洞,允许通过恶意iMessage附件执行远程代码。

CVE-2023-32434:XNU内存映射系统调用中的整数溢出问题,授予攻击者对设备物理内存的广泛读写访问权限。

CVE-2023-32435:Safari浏览器漏洞,可以用来执行shellcode,作为多阶段攻击的一部分。

CVE-2023-38606:利用硬件内存映射输入/输出(MMIO)寄存器绕过页面保护层(PPL),超越基于硬件的安全保护措施。

攻击者首先向目标发送恶意iMessage附件,整条攻击链是零点击的,也就是不需要用户交互,不会留下任何可察觉的迹象或痕迹。

卡巴斯基在内部网络中发现了这次攻击。俄罗斯情报机构联邦安全局当时指责,苹果向美国国家安全局提供了针对俄罗斯政府和大使馆人员的后门。

到目前为止,攻击来源仍然未知,且没有证据证明这些指控。

苹果于2023年6月21日修复了当时被确认的两个零日漏洞(CVE-2023-32434和CVE-2023-32435),发布了iOS/iPadOS 16.5.1和iOS/iPadOS 15.7.7版本。

图:三角定位行动攻击链(卡巴斯基)

高度复杂的攻击

在这些漏洞中,卡巴斯基分析师对CVE-2023-38606最感兴趣。苹果于2023年7月24日发布了iOS/iPadOS 16.6版本,修补这一漏洞。

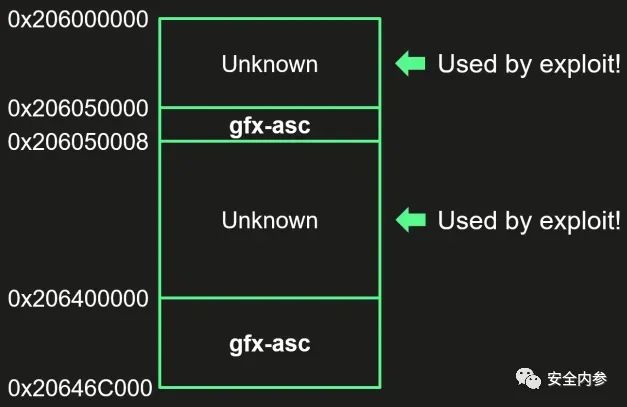

通过另一个漏洞CVE-2023-32434,攻击者可以获得对内核内存的读写访问权限。此时,苹果芯片自带的硬件保护措施将阻止攻击者完全控制设备。然而,CVE-2023-38606漏洞可以帮助攻击者绕过这种保护措施。

卡巴斯基详细解释了相关技术。CVE-2023-38606针对的是苹果A12-A16 系列仿生处理器中未知的MMIO寄存器。这些寄存器未在设备树(DeviceTree)中列出,可能与芯片的GPU协处理器相关。

图:三角定位攻击影响的MIMO范围(卡巴斯基)

三角定位攻击利用这些寄存器操纵硬件特性,并在攻击过程中控制直接内存访问。

卡巴斯基在报告中解释说:“总体来说,这个特性和利用方法如下:攻击者能够向特定的物理地址写入数据,同时向未被固件使用的芯片中的未知硬件寄存器写入数据、目标地址和数据散列,以绕过基于硬件的内存保护措施。”

卡巴斯基推测,这个未记录的硬件特性之所以包含在最终供消费者使用的iPhone版本中,可能是出于错误,或者是为了方便苹果工程师进行调试和测试。

苹果通过更新设备树限制物理地址映射修复了这个漏洞。

然而,仍然不清楚攻击者最初是如何发现这种如此隐蔽的可利用机制。

参考资料:https://www.bleepingcomputer.com/news/security/iphone-triangulation-attack-abused-undocumented-hardware-feature/

声明:本文来自安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。