漏洞概述 | |||

漏洞名称 | Apache OFBiz 远程代码执行漏洞 | ||

漏洞编号 | QVD-2023-48721,CVE-2023-51467 | ||

公开时间 | 2023-12-27 | 影响对象数量级 | 万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 9.8 |

威胁类型 | 代码执行 | 利用可能性 | 高 |

POC状态 | 已公开 | 在野利用状态 | 未发现 |

EXP状态 | 未公开 | 技术细节状态 | 已公开 |

危害描述:未授权的攻击者可以在目标服务器上执行任意代码。 | |||

01 漏洞详情

影响组件

Apache OFBiz是一个电子商务平台,用于构建大中型企业级、跨平台、跨数据库、跨应用服务器的多层、分布式电子商务类应用系统。

漏洞描述

近日,奇安信CERT监测到Apache OFBiz 远程代码执行漏洞(CVE-2023-51467),由于在ofbiz 18.12.10版本中官方仍未修复CVE-2023-49070漏洞中的权限绕过漏洞,导致未经身份认证的远程攻击者仍能够利用此漏洞绕过身份认证。远程未授权攻击者利用此漏洞结合后台相关功能可执行任意代码,接管目标服务器。

目前奇安信CERT已成功复现该漏洞,鉴于该漏洞影响范围较大,建议客户尽快做好自查及防护。

02 影响范围

影响版本

Apache OFBiz < 18.12.11

不受影响版本

Apache OFBiz >= 18.12.11

其他受影响组件

无

03 复现情况

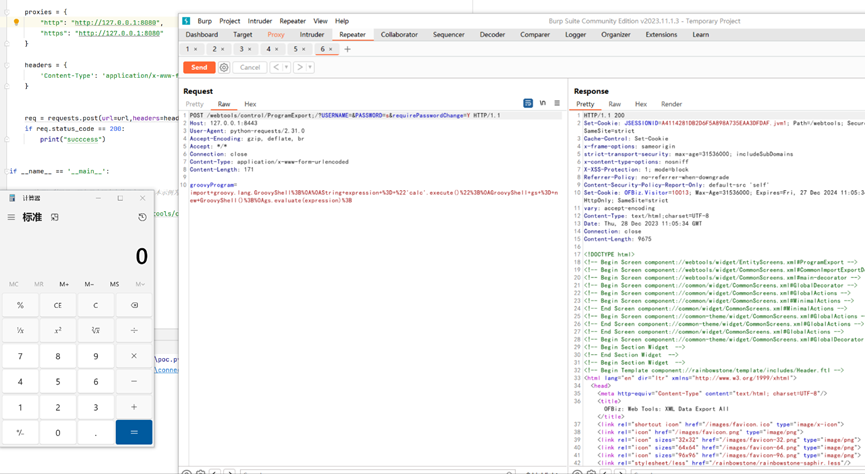

目前,奇安信CERT已成功复现该漏洞,截图如下:

04 受影响资产情况

奇安信鹰图资产测绘平台数据显示,Apache OFBiz 远程代码执行漏洞(CVE-2023-51467),国内风险资产分布情况如下:

Apache OFBiz 远程代码执行漏洞(CVE-2023-51467)全球风险资产分布情况如下:

05 处置建议

安全更新

目前官方已有可更新版本,建议受影响用户升级至:

Apache OFBiz >= 18.12.11

下载地址:https://ofbiz.apache.org/download.html

通用解决方案:

将产品部署在内网,限制外部访问,使用WAF过滤用户请求,阻止恶意请求。

Snort 检测方案

Snort是一个开源的入侵检测系统,使用规则来检测网络流量中的恶意行为。用户可参考以下Snort检测规则,进行Apache OFBiz 远程代码执行漏洞(CVE-2023-51467)的检测:

alert tcp any any -> any any (msg:"CVE-2023-51467 Apache OFBiz 远程代码执行漏洞snort rule"; flow:to_server,established; content:"GET"; http_method; content:"/webtools/control/ProgramExport"; http_uri; content:"USERNAME="; http_uri; content:"&PASSWORD="; http_uri; content:"&requirePasswordChange=Y"; http_uri; rev:1; classtype:web-application-attack; sid:1000007;)

06 参考资料

[1]https://ofbiz.apache.org/release-notes-18.12.11.html

[2]https://lists.apache.org/thread/9tmf9qyyhgh6m052rhz7lg9vxn390bdv

[3]https://blog.sonicwall.com/en-us/2023/12/sonicwall-discovers-critical-apache-ofbiz-zero-day-authbiz/

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。