近年来,随着API等数据接口的应用范围急剧增长,由于对其安全保障措施和监测预警机制不足,导致大规模数据泄露等安全事件频出。以下是2023年部分因数据接口安全措施不足导致的数据安全事件盘点,供参考:

01、汽车行业严重漏洞:20 家知名车企暴露车主个人信息

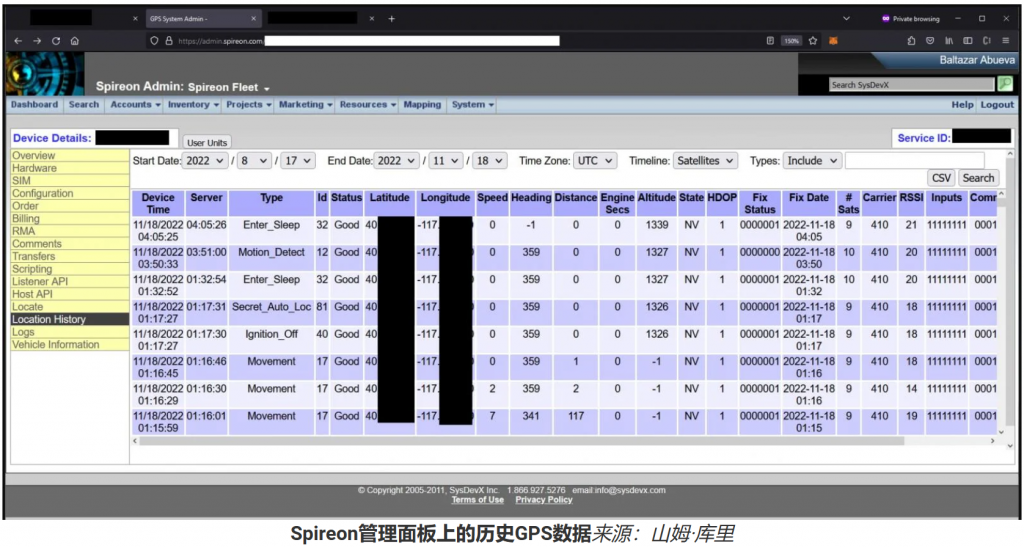

2023年年初,网络安全研究员Sam Curry和他领导的研究团队,在数十家全球顶级汽车制造商生产的车辆和车联网服务中,发现了许多API应用缺陷,通过深入的研究分析和实际测试,他的团队发现API应用安全问题几乎影响了目前所有主流的汽车品牌,包括奔驰、宝马、劳斯莱斯、法拉利、保时捷、捷豹、路虎、本田、英菲尼迪、日产、讴歌、丰田、福特等20多个知名品牌。此外,研究团队还发现,在Reviver、SiriusXM和Spireon等主流车联网服务商的应用方案中,同样存在大量严重的API安全缺陷。

02、跨国移动电话运营商T-Mobile数据泄露

无线巨头T-Mobile在2023年1月被爆,正在积极调查可能影响3700万用户账户的数据泄露事件,此次事件泄漏的基本客户信息包括姓名、账单地址、电子邮件和电话号码等数据。根据T-Mobile的描述,黑客是通过一个应用程序编程接口(API)未经授权获取到了这些数据。然而这并不是T-Mobile的首起重大网络安全事件,自2018年以来,T-Mobile已连续发生8起因存在API安全漏洞而导致的信息泄露事件。

03、ChatGPT遭遇数据泄露

今年3月下旬,ChatGPT宣布遭遇数据泄露。据悉3月20日前,一些用户可以看到其他人聊天记录的片段,以及其他用户信用卡的最后四位数字、到期日期、姓名、电子邮件地址和付款地址等信息。最初该问题仅波及到个别用户,但是由于OpenAI在对服务器进行更改时再度出现失误,导致问题进一步加剧,受影响的用户扩大至1.2%的比例。OpenAI事后分析表示,该漏洞是在Redis客户软件的开源库Redis -py中发现的,攻击者可以利用这个漏洞将恶意代码发送到Redis数据库,从而导致数据泄露。

04、本田集团电商网站漏洞导致数据泄露

安全研究人员伊顿·兹维尔(Eaton Zveare)在今年年初发现了本田电动商务平台开放的应用程序接口的安全漏洞和数据泄露问题,并于三月中旬通知了本田公司他的发现。Zveare声称,他能够利用安全性较差的应用程序接口(API)来闯入丰田GSPIMS系统,并可以完全访问丰田内部项目,文档和用户帐户,包括丰田外部合作伙伴/供应商的用户帐户。这个问题涉及到超过14,000名用户和机密信息,如果攻击者利用漏洞加上他们自己的账户,就可以长期地获取丰田的数据,影响公司的全球运营。

05、强生医疗健康公司数据库可被未授权访问

强生医疗健康系统公司(“Janssen”)近日通知其CarePath客户,他们的敏感信息遭到泄露。根据强生公司网站上的通知,该公司发现了一种未授权便可访问CarePath数据库的漏洞,该漏洞可以在未经授权的情况下访问CarePath用户姓名、联系信息、出生日期、健康保险信息、用药信息、医疗状况信息等详细信息,此次数据泄露事件影响了2023年7月2日之前注册强生公司在线服务的CarePath用户,这可能表明数据泄露发生在当天,或者泄露的是数据库备份。

06、一招聘APP遭撞库攻击:黑客偷走300万条数据

2023年12月,据央视新闻报道,一求职招聘类App短信验证码接口遭遇了1300多万次的攻击。警方调查发现2名嫌犯利用网站漏洞制作黑客软件并实施“撞库”攻击,获取大量个人信息和公司账号数据在境外出售。警方在抓捕现场起获各类公司、人员数据330余万条。据犯罪嫌疑人交代,他们发现该网站的签名算法相对单一,便利用该弱点编写指令,制作黑客软件对网站进行“撞库”攻击,用户若在不同平台使用相同用户名和密码,就相当于黑客拥有一把“万能钥匙”,只要登录成功,就能随意获取个人信息。

07、美国知名基因测试公司被黑或泄露30万华人血缘数据

2023年12月,美国基因测试公司宣布,黑客利用客户的旧密码,通过撞库攻击成功获取了大约690万份用户档案的个人信息(部分被窃档案信息包括家族谱系、出生年份和地理位置等),并对外以1-10美元单个账号进行售卖,其中包含了约100万犹太裔和30万华裔的样例用户数据。部分被窃档案信息包括家族谱系、出生年份和地理位置。

开展数据接口安全风险监测是避免数据遭受泄露、篡改、滥用等的重要举措,2023年,国标《信息安全技术 数据接口安全风险监测方法》在全国信安标委(TC260)立项制定,该标准描述了数据接口要素关系,分析了数据接口自身脆弱性、接口不合理承载数据的脆弱性、接口调用行为威胁、接口提供活动威胁等风险源,为开展数据接口安全风险监测工作提出了方法。

(本文作者:全知科技(杭州)有限责任公司 杨苏健)

声明:本文来自CCIA数据安全工作委员会,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。