文/GK

楔子:风险模型 Risk=Threat*Vulnerability*Probability中的T&V组合,是否可以用来嗑Couple呢?

如果我们将博弈论和统计学的数理基础与威胁情报相结合,T&V可能是就是颇有味道的Couple。不难看出,威胁和脆弱性,是攻击与防御的代名词,如果用一个词来总结,对抗可能最具有代表性,且对抗的过程中充满了不确定性与对策;对抗,用数理知识来对应,莫过于博弈论更合适,而博弈的解决就是寻找最大期望值的方法。

在网络安全对抗中,无论是红队还是蓝队的决策都难以实现完全信息博弈。在威胁情报广泛应用前,蓝队的信息更加不完全,而威胁情报技术正在改变博弈双方的力量。借助威胁情报和统计分析可以模拟和预测攻击者的行为,分析他们的策略、信念和偏好,及其不确定性。同时,基于威胁情报优化蓝队的决策,在对抗中达到预期效用最大化。

另外,在寻求最佳策略时,应当假设对手是聪明的且具有战略思维的,AI发展更加强化了这一特征,为了理解这一假设,让我们回顾一个故事:从前,有5个海盗,一次他们抢到100颗价值连城的钻石,但如何分配这些钻石成了问题,5个人都很贪婪,且又都极为聪明,于是他们想出一个办法,通过抓阄的方式确定一个从1到5的先后顺序,然后由第1个人提出分配方案,如果这个方案获得半数以上的支持,那么就按这个海盗的方案执行,如果只是达到半数或低于半数,那么这个海盗将被扔到海里(喂鲨鱼吗?)。接着再由第2个人提出新的分配方案,同第1个人一样,不能达到半数以上,这个海盗也会被扔到海里。如此下去,直到有一个人的方案能够最终获得半数以上的支持。现在问题出来了,如果你是第1个强盗,你提出一个什么样的分配方案,在保住小命的前提下还能获得最多的钻石?

(注意:为了简化分析,以下观点忽略蓝队决策者的偏好和信念,以及蓝队对红队的偏好和信念的了解。)

为了进行网络风险量化计算,我们首先需要研究威胁,它们包括:(1)目标网络威胁,故意针对组织的网络攻击;(2)非故意威胁,也可以称作非目标网络威胁,即不是直接针对组织的网络攻击(例如:恶意软件活动碰巧击中了组织);(3)意外威胁,是非恶意造成的网络事件(例如:员工不小心删除文件导致数据丢失);(4)环境威胁,包括可能影响组织IT服务自然灾害(例如:地震)。

在进行建模时,还需要根据组织的IT资产和其他特征进行描述,且认为其是确定性的。另外,组织的资源有限的,因此在分析的过程中需要对网络安全投资进行一系列权衡,优化网络安全资源配置。可以基于网络安全的三要素(CIA)带来的后果作为损失计算的输入,例如:(1)客户数据库、知识产权或商业情报被盗后竞争优势的丧失;(2)数据泄露后的品牌损害风险,以及导致的投资者撤资或由于媒体负面报道导致股价下跌和公司投资评级下降;(3)无法交付产品和服务的风险,以及由此对这些第三方的资产和业务连续性造成的影响。

为了确定组织的最佳资源分配,风险模型中蓝队围绕的组合选择以及各种威胁或影响发生的可能性,采用条件概率为基础构建蓝队关于其最优资源分配的偏好模型。红队威胁发生的条件概率,需要考虑红队在攻击蓝队时的战略思维,创建红队的影响图和偏好模型。模型还需要考虑蓝队被一个红队或多个红队攻击的可能性,以及每个可行的网络安全组合,寻找最大的预期效用。同时,进行网络安全投资方案选择时,还需要考虑到约束条件,例如:(1)法律和监管,个人隐私保护;(2)财务,典型的有网络安全预算;(3)合规性,如国家监管机构强制要求的网络安全措施;(4)技术,如因为接口原因无法采用某些网络安全产品。

蓝队建模

定义Dp(Ti|I,F),C(I,F),其中:

Ti表示威胁事件i;(i=1,2……可参考商业或开源威胁目录及相关参数)[1]

I表示组织网络安全投资;

F表示组织的特征;

Dp表示威胁a发生的条件可能性;

C表示满足相关约束的补偿性控制。

定义Cc=g(I,Pf,C)带有补偿性控制的网络安全投资,其中:

Pf表示网络安全产品组合;

函数g(.)表示带有补偿性控制的网络安全投资计算函数。

由此,定义该蓝队效用函数决定的偏好模型,Du(Cc,Ic,Inc),其中:

Ic表示带有补偿性控制的网络威胁影响;

Inc表示无补偿性控制的网络安全影响。

红队建模

定义Ap(Di|Gi),其中:

Di表示被监测到的可能性;

Gi表示目标Gi;

Ap表示被检测到的随机分布。

由此,定义该蓝队效用函数决定的偏好模型,Au(Di,Ic,Inc,Ti),其中:

Di表示被监测到的可能性;

Ti表示威胁事件i;(i=1,2……可参考商业或开源威胁目录及相关参数)Ic表示带有补偿性控制的网络威胁影响;

Inc表示无补偿性控制的网络安全影响。

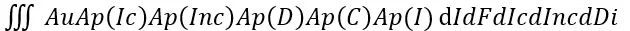

则效用公式可以简化表示为

,利用近似贝叶斯公式(MLE/MAP),我们可以计算出随机最优攻击的最大化,如果对精度有要求,则可以采用全贝叶斯公式进行计算。

Du(g(.))为蓝队效用。为了寻找蓝队的最佳资源分配,可以使用蓝队被每个攻击者攻击的概率、投资组合,并与它们的预期效用联系起来,即可搜寻蓝队最大预期效用的投资组合(数学模型略)。这个模型使网络安全覆盖范围和网络安全损失的优化成为可能,它还可以进行调整,以实现场景细分,并允许对网络安全损失进行动态评估。依赖于云服务的组织还可以基于此模型制定云服务厂商违约时的索赔策略。在这里,仅讨论了网络安全对抗损失的评估方法的设计原理,具体算法和参数(例如:在暗网上健康数据的标价高于金融数据,金融数据高于其他数据,而数据价值的评估需要进行大量情报收集、计算,并需要动态调整)仅为示例。

基于该模型,还可以针对结果建立有效性信念计算模型,以评估策略的有效性。

小结

近年来,网络攻击类型在规模和复杂程度上都在增长,新的攻击类型经常出现(例如:AI辅助网络攻击),网络威胁情报可以帮助组织及时调整网络安全指数。通过动态风险建模,可以发现风险损失可以计量且可以动态计量,提供DRA (数字风险评估)的第三方,可以帮助企业认知自我风险,从而使得网络安全风险评估更加全面和准确。引入经济指标作为决策支持的参考基础可以简化决过程、促进决策,从而改善整个生态系统的网络安全。

Takeaway:

1、网络威胁情报(CTI)可以进一步降低不确定性;

2、网络风险指标可以实现货币计量化。

声明:本文来自数字安全的理会践行,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。