5月21日,Zoom Video Communications公司宣布,后量子端到端加密(E2EE)现已面向全球推出,适用于Zoom Workplace。目前,Zoom已将该功能加入Zoom Meetings,稍后将扩展至Zoom Phone和Zoom Rooms。

图源:zoom官网

继Apple、Singal后,又一通信软件加入PQC技术

随着这一安全增强功能的推出,Zoom成为首家为视频会议提供后量子E2EE解决方案的统一通信即服务(UCaaS)公司。

事实上,Zoom并非第一家为应对量子带来的信息威胁而开始采用后量子算法的科技公司。比如,今年2月21日,Apple公司为通信软件iMessage带来了量子E2EE技术。Apple公司表示,这种保护是所有信息系统中最强的,可以防止黑客读取窃取的信息。再比如,去年9月19日,通信软件Signal从X3DH协议升级到PQXDH协议,利用PQXDH协议创建后量子加密密钥,使得只有参与私有通信会话的各方知道数据。同时使用椭圆曲线密钥合意协议X25519和后量子密钥封装机制CRYSTALS-Kyber,并将这两个共享密钥组合在一起,使得任何攻击者必须同时破解X25519和CRYSTALS-Kyber才能计算相同的共享秘密。

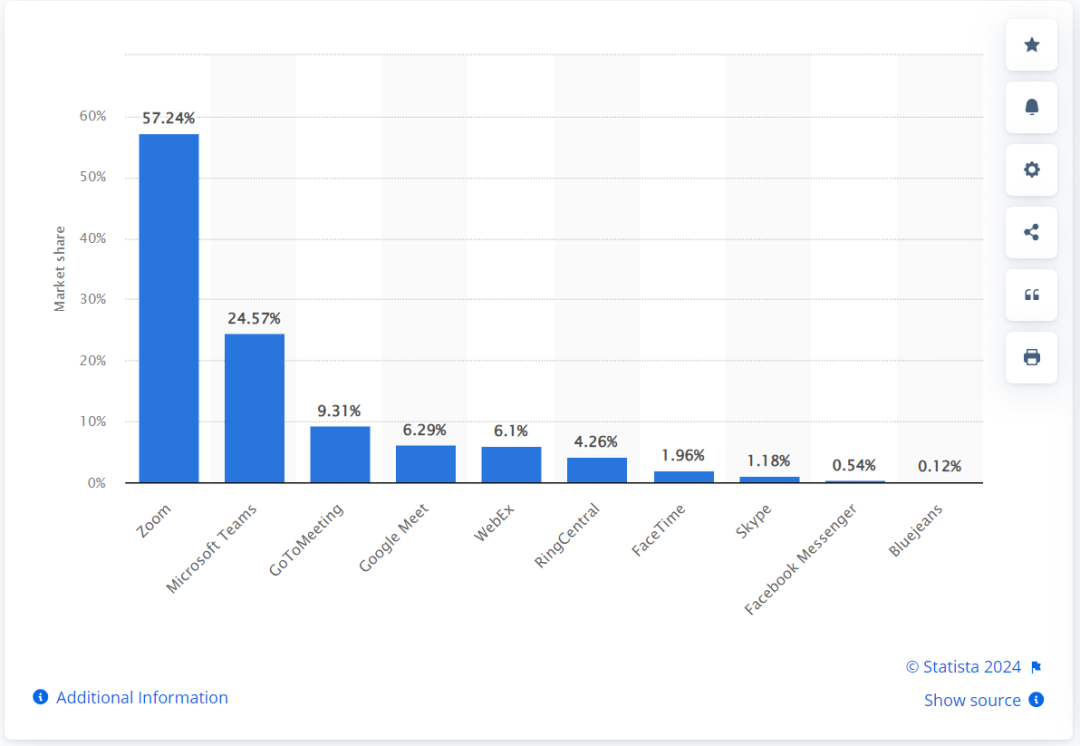

2020年5月,Zoom宣布推出中国市场,8月23日之后不再向大陆地区用户提供服务。如今过去4年了,Zoom在全球视频会议软件市场上稳握半壁江山。

图源:Statista

后量子加密守护数据安全

如今,对抗性威胁变得越来越复杂,保护用户数据的需求也越来越大。在某些情况下,攻击者很可能有能力立即捕获加密的网络流量,并打算在量子计算机变得更加先进时对其进行解密——这种情况通常被称为“先窃取,后解密”(harvest now, decrypt later)。因此,尽管具有这种强大能力的量子计算机尚未普遍可用,但Zoom已积极采取行动,升级了旨在抵御这些潜在未来威胁的算法。

Zoom首席信息安全官Michael Adams表示,“自从我们在2020年和2022年分别为Zoom Meetings和Zoom Phone推出端到端加密以来,我们看到客户越来越多地使用该功能,这表明为客户提供满足其独特需求的安全平台对我们来说是非常重要。”“随着后量子E2EE的推出,我们不断在安全性方面加倍努力,为用户提供领先的功能,保护他们的数据。在Zoom,我们不断适应安全威胁形势的发展,目标是保护我们的用户。”

Zoom宣称,当用户为其会议启用E2EE时,Zoom的系统旨在仅向参与者提供对用于加密会议的加密密钥的访问权限;这是后量子E2EE和标准E2EE的行为。由于Zoom的服务器缺少必要的解密密钥,因此通过Zoom服务器中继的加密数据是无法破译的。此外,为了防御“先窃取,后解密”的攻击,Zoom的后量子E2E加密使用Kyber768,这是一种由美国国家标准与技术研究院(NIST)标准化的算法,作为FIPS 203中基于模块格的密钥封装机制(ML-KEM)。

后量子端到端加密的工作原理

后量子端到端加密使用加密算法来工作,这些算法被认为可以抵御经典计算机和量子计算机的攻击。其工作原理如下:

1.密钥生成:发送方和接收方各自使用后量子加密算法(例如基于格、码、多元方程的算法)生成一对公钥和私钥。这些算法旨在抵抗使用Shor算法或其他量子算法的量子计算机的攻击。

2.密钥交换:发送方获取接收方的公钥。这可以通过接收方经由不安全的通道将其公钥发送给发送方来完成,也可以从受信任的密钥服务器检索公钥来完成。公钥用于加密,而私钥可以保守住接收方的秘密,也可用于解密。

3. 加密:发送方使用接收方的公钥和后量子加密算法来加密消息或数据。然后,加密数据可以通过不安全的网络安全地传输。

4. 解密:接收者使用他们的私钥和后量子算法将加密数据解密回其原始形式。由于后量子算法的特性,只有接收方的私钥才能解密数据。

5. 前向保密:一些后量子密钥交换协议,如基于Ring-LWE或超奇异同源(supersingular isogenies)的协议,可以提供前向保密,这意味着即使私钥后来被泄露,以前加密的数据也无法解密。

使用的具体后量子算法可能会有所不同。美国国家标准技术研究所(NIST)目前正在标准化的一些最突出的方案包括:

·基于格的方案,如Kyber和NTRU用于通用加密;

·基于码的方案,如Classic McEliece;

·基于哈希的签名,如SPHINCS+;

·像Picnic这样的零知识证明方案。

通过提高密钥长度或基于不同数学原理设计出的密码具有更高的复杂度,即便是量子计算机,也很难破译。基于这些思想,后量子加密意图能够在未来的量子攻击中保障端到端加密的安全性。

参考链接

[1]https://news.zoom.us/post-quantum-e2ee/

[2]https://www.theregister.com/2024/05/21/zoom_postquantum_e2ee/

[3]https://www.uctoday.com/collaboration/zoom-is-first-ucaas-company-to-add-post-quantum-e2e-encryption-to-video-calls/

[4]https://cybersecuritynews.com/zoom-announces-e2ee/

[5]https://security.apple.com/blog/imessage-pq3/

[6]https://signal.org/blog/pqxdh/

[7]https://www.statista.com/statistics/1331323/videoconferencing-market-share/

声明:本文来自光子盒,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。