间谍软件的全球销售对个人隐私和国家安全构成重大威胁。Mythical Beasts项目通过深入研究,揭露了一个覆盖42个国家、涉及435个实体的复杂网络,这些实体包括投资者、控股公司、合作伙伴及个人,其活动可追溯至1992年。该网络主要集中在以色列、意大利和印度等关键司法管辖区,揭示了间谍软件供应商与硬件监控供应商之间的合作、身份转换和跨境资本流动等趋势。

报告强调,提高市场透明度、限制供应商的司法套利行为、严格审查供应商与投资者关系是减少间谍软件风险的有效途径。尽管美国和欧盟已采取行动,但现有政策和数据尚不足以全面理解市场参与者的复杂性和跨国联系。因此,政策制定者需超越单一供应商视角,着眼于市场整体,以促进更有效的国际合作和政策制定,共同应对间谍软件带来的全球性挑战。

问题背景

2024年9月10日,波兰最高法院宪法法庭裁定,针对前政府使用Pegasus间谍软件的调查违宪,导致该调查可能被迫停止。这项调查是2023年12月由新执政联盟领导人唐纳德·图斯克承诺进行的,旨在调查2017年至2022年间对约600名反对者使用Pegasus软件的情况。

过去几个月来,全球对雇佣黑客服务和间谍软件工具的审查不断加强,许多国家加强了对利用这些工具和服务侵犯人权和安全行为的法律应对。然而,尽管最臭名昭著的间谍软件产品(如NSO集团的Pegasus和Intellexa的Predator)现在在某些司法管辖区不受欢迎,但许多其他产品仍然蓬勃发展。

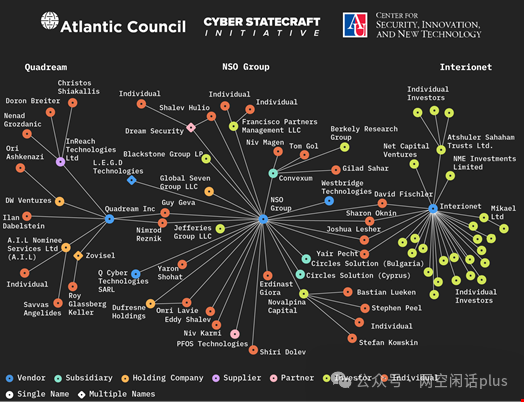

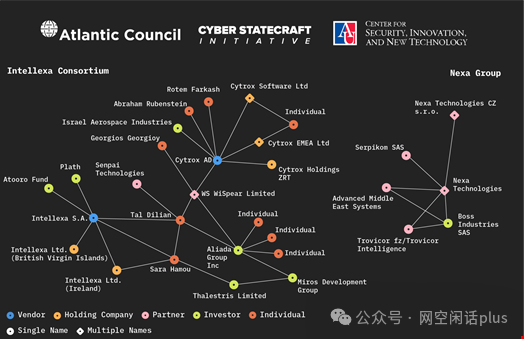

根据大西洋理事会网络治国计划和美国大学研究人员9月4 发布的报告,间谍软件供应商之所以能够逃避制裁,部分原因在于其拥有一个复杂的相互关联实体网络,这些实体分布在不同地点,并受不同司法管辖区管辖。

NSO Group、Quadream和Interionet组织中的连接图。资料来源:大西洋理事会

毫无争议的是,间谍软件使国家能够更轻松地渗透最强大的商业技术、手机、计算机和通信服务;使对国家边界以外的公民采取行动变得更加容易;甚至使政府能够针对国内外高级官员,而他们可能没有其他手段这样做。如果这些信息被用于协助镇压和滥用,其危害是无法承受的。如果这些信息是在经过适当审查和有效监督的情况下收集和使用的,以在法律允许的范围内开展可靠的执法和情报活动,其影响可能会符合公众利益。这两类信息相互重叠,而且往往被善意和草率的法律审查所区分。

间谍软件的扩散也带来了国家安全风险,因为它使各国更有可能“变得更加有能力——例如在进行网络间谍活动以获取商业或情报时——或为更具破坏性或破坏性的行动做好准备。”在大多数国家,这些能力的扩散几乎没有有效的限制、严格的控制或有意义的监督机制。这是一个公认的政策挑战,一些政府(主要是欧洲、美国和英国)以各种形式应对了这一挑战。

故意混淆间谍软件格局

该智库的数字响应取证实验室(DFRLab)在2019年至2023年期间开展的调查后发现,42个国家/地区有435个实体参与了间谍软件的开发。

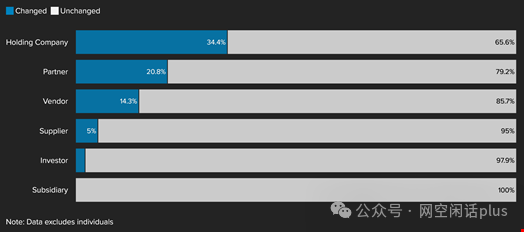

这个“详细但仍然不完整的样本”包括49家供应商、36家子公司、24家合作公司、20家供应商和 32家控股公司、95名投资者和179名个人,其中包括许多具名投资者。很多时候,这些实体之间的关系并不公开,而且它们经常更改名称,这使得追踪变得更加困难。

实体更改法定名称以隐藏身份并控制负面新闻的影响。资料来源:大西洋理事会

报告指出:“这个市场是促进间谍软件更广泛地侵犯人权和带来国家安全风险的重要载体。”

网络治国倡议高级主管特雷赫尔向《华盛顿邮报》表示,尽管美国和英国等国家已开始打击部分供应商,但包括出口法规在内的许多制裁“都依赖于自我报告”。

他补充道:“我们必须在政策方面进行国际合作,否则这个市场将会失控扩张。”

间谍软件领域的主要趋势

通过分析DRFLab收集的数据集,网络国家战略计划的研究人员发现了间谍软件生态系统的主要趋势:

实体集中在三个主要司法管辖区:以色列、意大利和印度

跨多个供应商的连续创业

间谍软件和硬件监控供应商之间的合作关系

定期更换供应商身份

战略性管辖权跳跃

跨境资本流动推动该市场

大西洋理事会的反间谍软件政策建议

根据这些趋势,研究人员提出了一系列政策建议,以“提高整个市场的透明度,限制试图逃避行为限制的供应商的司法套利,并更有效地审查供应商和投资者关系。”这些包括:

强制实施“了解你的供应商”要求:大西洋理事会建议美国及其合作伙伴要求间谍软件供应商披露供应商和投资者关系

改善政府运营的公司注册制度:研究人员呼吁政府运营的公司注册制度更加详细,向公众开放,并使用经过系统验证的数据

丰富、审计和发布出口许可证:以收集主要间谍软件供应商人员和活动的记录

限制间谍软件供应商的司法权套利:该智库建议政府要求供应商自行报告违规行为,使间谍软件供应商更难退出司法管辖区,并在影响所有权的交易后实施自动审查。

提供针对公众参与战略诉讼 (SLAPP)的更大保护:大西洋理事会建议各国政府鼓励公开报道,并限制间谍软件供应商起诉举报违规行为的研究人员、记者和活动人士的能力

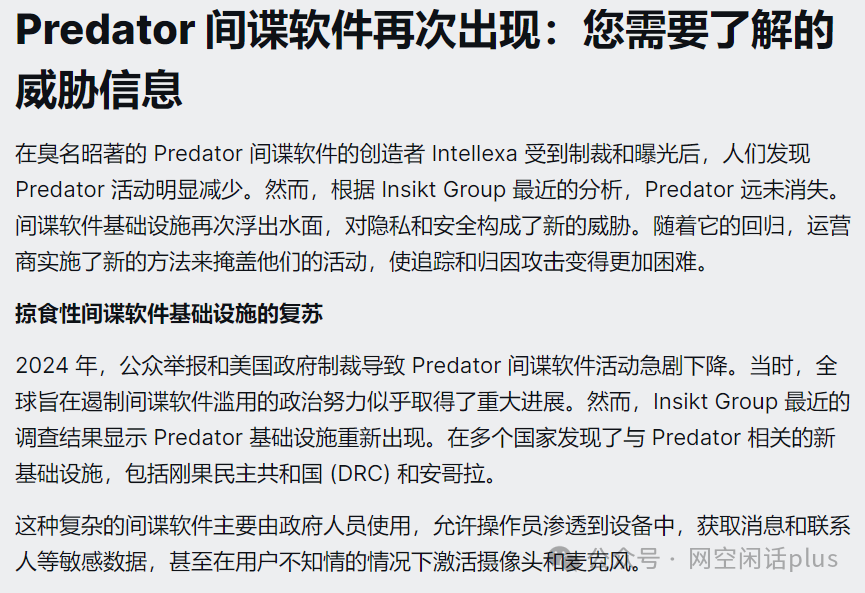

Predator间谍软件基础设施再次浮出水面

大西洋理事会发布报告的第二天,网络安全公司Recorded Future分享了新的发现,显示了Intellexa的Predator间谍软件复苏的证据。

尽管制裁措施实施后间谍软件的活动有所减少,但Recorded Future旗下威胁情报部门Insikt Group于9月5日发布的报告显示,Predator所依赖的基础设施最近又重新出现。

Insikt Group研究人员指出:“新基础设施在其多层交付系统中增加了一层,可匿名处理客户操作,从而更难确定哪些国家/地区正在使用间谍软件。这一变化使研究人员和网络安全防御者更难追踪Predator的传播。”

Intellexa联盟和Nexa集团组织之间的连接图。资料来源:大西洋理事会

结论

大西洋理事会的报告深入探讨了全球间谍软件市场,揭露了42个不同国家的间谍软件供应商、供应商和投资者之间的复杂关系网络。报告指出,间谍软件公司通过伪装和司法套利等手段,在全球市场中隐秘运作,而这种跨境金融支持和不断变化的供应商身份,使得国家层面的监管努力面临挑战。报告强调,提高市场透明度、严格审查供应商和投资者关系,以及对间谍软件合法使用的精细控制,是减少间谍软件滥用和扩散的关键。尽管间谍软件销售现象可能持续存在,但通过国际间政策协调和更有力的监管措施,有望减少其带来的人权和国家安全风险。报告鼓励进一步研究,并为研究人员、分析师和倡导者提供支持,以推动对间谍软件市场的更有效治理。

参考资源

1、https://www.infosecurity-magazine.com/news/poland-court-blocks-pegasus/

2、https://www.infosecurity-magazine.com/news/spyware-ecosystem-evade-sanctions/

3、https://dfrlab.org/2024/09/04/mythical-beasts-and-where-to-find-them-report/?utm_source=pocket_saves#provide

4、https://www.recordedfuture.com/research/predator-spyware-infrastructure-returns-following-exposure-sanctions

声明:本文来自网空闲话plus,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。