据OPENAI本月最新发布的报告《Influence and cyber operations: an update》,伊朗黑客组织CyberAv3ngers利用人工智能模型ChatGPT策划针对工业控制系统(ICS)和可编程逻辑控制器(PLC)的网络攻击。

该组织与伊斯兰革命卫队(IRGC)有关,利用AI工具进行侦察、编码和漏洞研究,攻击以色列、美国和爱尔兰的关键基础设施,如供水系统和电网。美国国务院已确定六名参与攻击美国水务公司的伊朗黑客,并提供奖励。

CyberAv3ngers利用AI寻找默认密码和漏洞,编写bash和Python脚本,增强攻击能力。这表明网络战正转向利用AI制定全面网络攻击战略,对传统安全措施构成挑战,需采取新的防御措施。OPENAI的结论认为,AI为防御者提供了强大的能力,以识别和分析可疑行为,缩短了分析步骤的时间。威胁行为者通常在活动中期使用AI模型,如在获取基本工具后和部署最终产品前。尽管威胁行为者不断尝试,但没有证据表明他们能通过AI创造新的恶意软件或建立病毒式受众。

事件缘起

伊朗与政府有关联的黑客迅速成为精通技术的工程师。起初只是协助侦察,但很快就升级为更为险恶的行为。伊朗伊斯兰革命卫队(IRGC)关联组织“CyberAv3ngers”一直在使用ChatGPT等人工智能模型,对工业控制系统(ICS)和可编程逻辑控制器(PLC)发起新一轮网络攻击。OpenAI的最新发现表明,随着这些攻击者不断突破网络战的界限,他们的活动反映出人工智能和民族国家黑客攻击日益融合的现象。

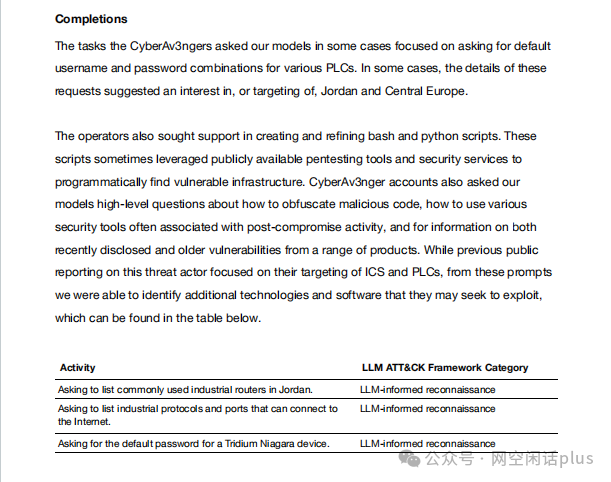

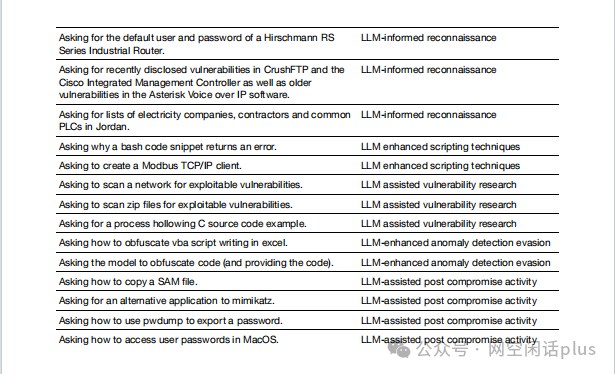

据OpenAI称,CyberAv3ngers使用人工智能工具来协助侦察、编码和漏洞研究。人工智能模型不仅仅是被动的信息来源。相反,该组织积极寻求有关调试脚本和收集已知ICS漏洞情报的指导。OPenAI的最新报告中列出了该组织向Chatgpt提问的类型,大致有如下17种情形。

目标明确:针对关键基础设施

据悉,CyberAv3ngers最近的行动集中在以色列、美国和爱尔兰的高价值目标上,利用开源工具来攻击水系统、电网和制造设施中的弱点。

2023年末,他们破坏了爱尔兰梅奥郡的供水服务,并入侵了宾夕法尼亚州阿利奎帕市供水局。美国国务院还确定了与该威胁组织有关的六名伊朗黑客,他们参与了针对美国水务公司的一系列网络攻击。该部门为任何提供有关这些黑客的信息的人提供了丰厚的奖励。

这些事件表明,威胁组织能够利用默认口令和PLC中的已知漏洞来利用安全性较差的工业网络。

CyberAv3ngers专门破坏关键基础设施,瞄准工业控制系统中的薄弱环节,工业控制系统通常管理水利、能源和制造业的关键业务。他们的行动对国家安全构成直接威胁,利用人工智能洞察力和传统攻击方法相结合。

使用LLM:用AI助力侦察和编写脚本

黑客对大型语言模型(LLM)的依赖反映了网络攻击者越来越倾向于自动化部分攻击生命周期。通过ChatGPT等 AI工具,CyberAv3ngers寻找各种工业设备的默认口令组合,探索约旦等地区使用的工业路由器,并改进用于探测网络漏洞的脚本。每个请求都代表着精心策划的努力,以增强他们执行ICS特定攻击的工具包。

OpenAI表示:“虽然之前关于该威胁行为者的公开报道主要集中在他们对ICS和PLC的目标上,但从这些提示中,我们能够识别出他们可能试图利用的其他技术和软件。”

例如,该组织利用人工智能协助编写bash和Python脚本、改进现有公开工具以及混淆恶意代码。通过利用这些功能,CyberAv3ngers增强了逃避检测的能力,并进一步扩大了针对工业网络的武器库。

AI驱动攻击:有限但危险

虽然CyberAv3ngers利用LLM来协助他们的侦察活动,但他们获取的信息并不具有开创性。他们获取的大部分知识都可以通过搜索引擎或公开的网络安全资源等传统方法找到。在这种情况下,人工智能的作用是渐进式的,帮助他们自动执行繁琐的任务,而不是提供全新的漏洞利用。

尽管如此,他们对人工智能的依赖也凸显了利用机器学习支持国家黑客攻击的潜在危险。即使是有限的增量收益,在针对关键基础设施部署时也会产生重大影响。

AI将为谁所用?

使用人工智能工具入侵工业控制系统揭示了网络战的下一步,现在网络战似乎正在从信息战转向制定全面网络攻击的战略。像CyberAv3ngers这样的民族国家行为者正在利用人工智能来加快攻击准备,以以前无法想象的效率和规模探测工业系统。这一新兴趋势对传统安全措施提出了挑战,并要求安全专业人员(尤其是能源和水利等行业的安全专业人员)采取新的防御措施来抵御人工智能辅助攻击。

与攻击者主动积极利用AI/LLM相反的是,在工业领域AI的应用尚处于初级阶段。10月8日SANS发布的《2024 ICS/OT网络安全调查报告》显示,关键基础设施安全方面较2019年已取得很大起步,但仍存在重大差距。报告的关键发现中有一条,即有限的人工智能应用:人工智能在很大程度上仍处于实验阶段,由于缺乏用例和安全性/可靠性问题,很少有组织将其应用于ICS/OT。

随着人工智能模型变得越来越复杂,风险也随之增加。现在至关重要的是组织如何预测和缓解这些人工智能驱动的威胁。采取主动措施,例如加强密码、修复众所周知的漏洞以及持续监控 ICS 网络,可以帮助组织领先于攻击者。

在网络攻击可能破坏整个城市的供水或对电网造成严重破坏的时代,风险从未如此之高。安全专业人员需要将人工智能视为防御者的工具和攻击者的武器。

CyberAv3ngers最近的活动证明,人工智能虽然是一种强大的创新工具,但也为试图破坏关键基础设施的恶意行为者打开了新的大门。网络安全社区现在应该尽快关闭这些大门,以免为时已晚。

随着AI能力的全球进步,AI公司将继续与内部团队合作,预测恶意行为者如何使用高级模型,并规划相应的执法步骤,与行业同行和研究社区合作,以保持领先风险并加强集体安全。

参考资源

1、https://thecyberexpress.com/cyberav3ngers-use-chatgpt-to-plan-ics-attacks/

2、https://cdn.openai.com/threat-intelligence-reports/influence-and-cyber-operations-an-update_October-2024.pdf

3、https://www.sans.org/press/announcements/2024-ics-ot-cybersecurity-survey-reveals-significant-progress-while-highlighting-that-major-gaps-remain-in-securing-critical-infrastructure/

声明:本文来自网空闲话plus,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。