西门子于上周告知用户,其SINUMERIK数控系统被安全研究人员确认受到10个安全漏洞的影响,包括拒绝服务(DOS)、特权提升和代码执行漏洞。其中,有四个漏洞的安全风险等级均被评定为“Critcial(紧急)”。

据称,这些漏洞是由卡巴斯基实验室的研究人员发现的,它们分别存在于SINUMERIK 808D、828D和840D数控系统(其中部分产品已停产)中。

最严重的一个漏洞CVSS得分为10,其编号为CVE-2018-11466,允许攻击者执行在SINUMERIK数控系统集成的防火墙上触发DOS攻击条件,或在防火墙环境中执行任意代码。值得注意的是,未经身份验证的攻击者可以在没有用户交互的情况下利用该漏洞,而攻击者所需要做的就是将自定义的数据包发送给TCP端口102。

另一个Critical漏洞是CVE-2018-11457 ,它会影响SINUMERIK数控系统集成的Web服务器,攻击者可以通过将自定义的数据包发送给TCP端口4842来利用它,以执行用于提升权限的代码。但西门子指出,只有在防火墙配置中手动打开该端口时,才能够对该漏洞进行利用。

SINUMERIK数控系统集成的VNC服务器则受到另一个Critical漏洞的影响,该漏洞允许攻击者通过将自定义的数据包发送给TCP端口5900,以提升后的权限来执行任意代码。这个漏洞被追踪为CVE-2018-11458。

由卡巴斯基实验室研究人员在SINUMERIK数控系统中发现的最后一个Critical漏洞是CVE-2018-11462,它可以用来提升权限,但不能提升为root权限。

西门子表示,其SINUMERIK数控系统也受到三个允许本地代码执行的高危(High)漏洞,以及三个中危(Medium)漏洞的影响,这些漏洞可用于特权提升和DoS攻击。

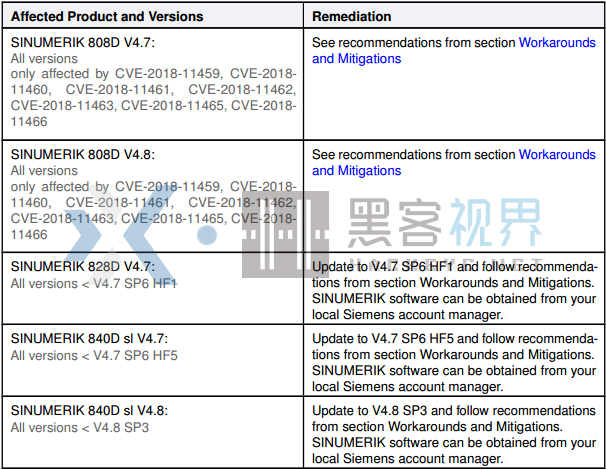

西门子还表示,他们到目前为止还没有发现针对这些漏洞的恶意攻击。目前,这家德国工业巨头已经为每一个受影响的数控系统发布了安全补丁和缓解方案。

该公司在最近宣布,它计划于每月第二个周二定期发布安全公告,类似于微软、Adobe和SAP的“周二补丁日”。

声明:本文来自黑客视界,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。