作者:小飞侠,360企业安全大数据金融团队负责人

最近,业内对UEBA(User and Entity Behavior Analytics,用户实体行为分析,一种方法论)的讨论很是火热。

UEBA前身叫UBA(User Behavior Analytics,用户行为分析),主要用于电商领域里做搜索推荐,已经非常常见。它通过分析用户购买、点击、收藏等行为,实现给用户打标签、建画像,并预测用户未来的购买行为,推送用户感兴趣的商品。此外,UBA在反欺诈使用多年,有结合业务的成熟方法,落地效果也不错。

一直以来,网络安全领域里发现异常是一种很重要的能力。异常事件大多是一个小概率事件,同时要求非常精准,长期以来我们依赖于已知的规则来做检测,检测引擎里内置了无数个专家的规则和经验,但通过已知的规则,而规则阈值都是人定的,所以往往召回率会较低,准确率也有待提高。而UEBA是从另外一个视角去发现问题,我们从聚焦数据内容本身到内容上下文关系、行为分析等,从单点单条检测到多维度大数据分析来发现更多更准确的异常。

如果将整个企业安全划为四个层次(如上图),越往上的层次越靠近业务,可划分如下:

网络安全,聚焦于漏洞、APT事件、主机失陷等各类威胁;

IT办公安全,包括员工信息泄露、违规操作、账号失陷等,现在还涉及到供应商安全;

业务安全,和企业业务强相关,比如在银行,业务安全基本上是做金融风控欺诈。业务安全分成外部、内部,外部有诈骗、盗号中木马,身份冒用账号设备等,内部主要涉及更深的业务问题,表现为职务犯罪(内鬼)、欺诈等。

那么如何使用UEBA贯彻这几个层次呢?

网络安全层面,因需要通晓不同领域的人才合作,UEBA等需要运用机器学习技术的方法论应用一直比较难,大部分还属于尝试期。比如网络安全的人开始学习机器学习,而算法出身的人开始学习网络安全知识,那么内部最好的合作方式是建立虚拟团队,来协作共同完成发现IOC无法识别的失陷系统,比如未知未知木马后门家族的远控、内网攻击的横向移动、受控系统的数据泄漏等。

其余三层都跟业务很相关,比如什么样的是违规?什么样的是欺诈?总体上是基于行为分析来做风险控制。这种需要和企业懂业务的人建立虚拟团队,懂业务、懂数据算法等人来推行实践。

现实是怎么样的呢? 我们看下国内客户情况:

1、数据脏乱差,用户唯一标识、行为数据是否全面都不清楚,需要先做数据治理(UEBA从行为序列出发,所以对数据质量要求较高)

2、环境恶劣,是否需要分析的数据都集中到了大数据平台,是否有足够的计算资源来做一些复杂的算法分析,(以为数据就在那,就可以随便分析了)

3、业务方和需求方是否在一个项目组里,是否能快速顺利地沟通了解想法(往往梳理数据的时候,都需要问东问西,最后都不一定有结果)

4、数据异常和业务异常的gap,关注数据异常?关注业务异常?数据异常不一定是业务异常,业务数据很多定义不清楚无法判断,有时候流程机制来验证评估优化都显得极度漫长。

很多人以为UEBA的难点是在于算法,其实并不是,这个方法已经很成熟了,难的是怎么应用到业务里,难的确定唯一用户标示、是否能拿到“好和相对全面”的数据等实际问题。但是现实更残酷的是往往环境和数据非常恶劣,这个时候往往连算法想施展的机会都不一定有,这个时候显得做“本地化数据分析”类的企业市场多么艰难。

最后,在如此艰难的环境下,我们分享一下两个案例,用UEBA方法论实践去发现异常。

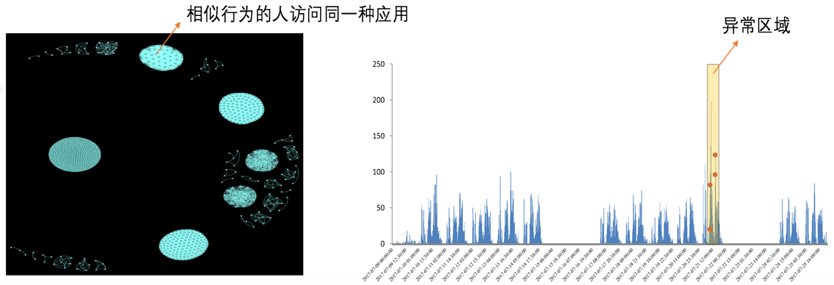

通过建立用户画像、资产画像,一种是跟同组比较发现异常行为,比如发现违规查询某应用;第二种是跟历史比较,发现异常行为,比如账号被失陷,查询大量敏感信息。

比如第一个图,我们通过提取用户行为,相似行为的人分成组,然后通过同组比较发现异常。

第二个图,根据某资产访问呈现周期性,经过历史模式比对,发现异常。

本地化大数据分析在企业安全市场显得非常困难,为此我们也在不断探索和思考,欢迎大家跟我们团队一起多讨论,在文章下边留言。

声明:本文来自安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。