美国网络安全公司Menlo Security在上周发文称,该公司在今年1月份发生的恶意网络攻击活动中发现了一个新的Emotet木马病毒变种。通过将用于释放主有效载荷的XML文件伪装成Word文档,新的Emotet变种变得更加难以检测。

什么是Emotet木马病毒?

Emotet(也被称为Geodo或Heodo),一种模块化木马病毒,据称是由黑客组织Mealybug于2014年开发的。Emotet最初被设计为银行木马,被Mealybug用来通过垃圾电子邮件感染受害者设备,并在受害者登陆网银或加密钱包时窃取登陆凭证、个人身份信息(PII)和财务信息等。

不仅如此,Emotet在后续的发展中还被添加了传播其他恶意软件的能力,包括其他银行木马(如Trickbot)。

新变种在今年1月被发现

根据Menlo Security公司的说法,新的Emotet变种是在今年1月份发现的,恶意文档主要通过以下两种方式呈现:

- 恶意链接

- 恶意电子邮件附件

从Menlo Security公司收集的数据来看,Emotet在今2019年1月份主要针对了医疗、银行、金融和零售等行业(具体分布见下图)。

恶意文档分为两类

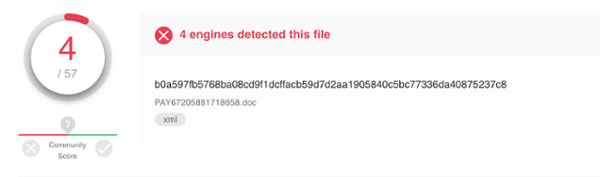

在今年1月份,用来传播Emotet木马的恶意文档主要可以分为两类:第一类约占80%,虽然它们具有.doc扩展名,但实际上是XML文件;第二类则是典型的带有嵌入式恶意宏的Word文档。

Menlo Security公司表示,将具有Base64编码数据的XML文档伪装成Word文档可能是为了逃避杀毒软件的检测。实际上,确实只有很少的杀毒软件能将这些用来传播Emotet木马的文档检测为“恶意”。

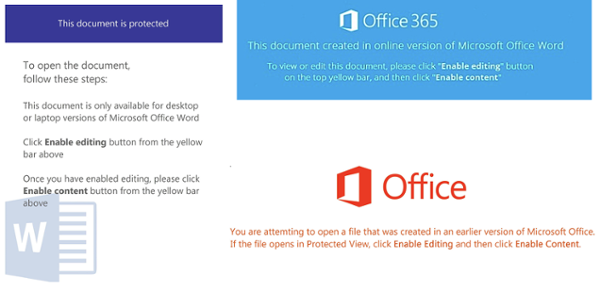

虽然不同的恶意文档使用了的标题和内容也不尽相同,但几乎都使用了Microsoft Office的logo来诱使攻击目标启用恶意宏。

感染过程十分复杂

Menlo Security公司表示,新的Emotet变种的感染过程非常复杂,并遵循一个严格的流程。初始恶意脚本会生成多个进程,而这些进程将启动一个Powershell脚本,以将主有效载荷下载到受感染计算机的TEMP文件夹中。

一旦主有效载荷被下载到受感染计算机,它就将会被激活,并开始向包含在一个命令和控制服务器(C2)网址列表中的所有网址按顺序发出连接请求。一旦连接成功,Emotet与攻击者的C2服务器也就建立了连接,而攻击者便可以通过C2通信来发送其他恶意软件。

声明:本文来自黑客视界,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。