如果您在今年2月底到3月下旬之前下载了VSDC多媒体编辑软件,那么您的计算机很可能已经感染了银行木马和信息窃取器。黑客再一次攻击了免费多媒体编辑器VSDC的网站,这次下载链接被用于分发银行木马和信息窃取器。

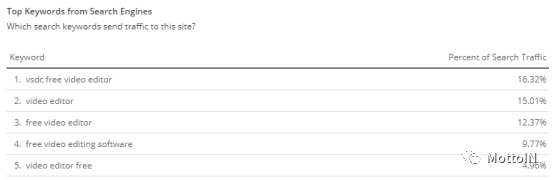

VSDC音视频编辑器在国内外小有名气,其官网http://www.videosoftdev.com在Alexa全球排名前两万之中。从Alexa给出的搜索热度看,Free Video Editor是搜索热度最高的VSDC产品。

根据发现此次攻击事件的Doctor Web研究人员的说法,黑客劫持了网站的下载链接,想要下载VSDC的用户点击该链接后,随编辑器同时下载的还有一个银行木马Win32.Bolik.2和Trojan.PWS.Stealer(KPOT窃取器)。

VSDC网站每个月的访问量在1300万左右,所以这一事态非常严重。

VSDC网站

更糟糕的是,这不是VSDC官网下载链接第一次被劫持了,2018年7月360安全中心发现VSDC官网下载链接被黑客劫持,下载下来的软件还包括了:窃密木马、键盘记录器、远控木马。这次攻击波及三十多个国家和地区,很有可能是一起供应链污染攻击。在攻击中还出现了更换劫持指向的域名的情况,这更证明了黑客已经控制了VSDC官网并能够随时将下载链接替换为其他地址。

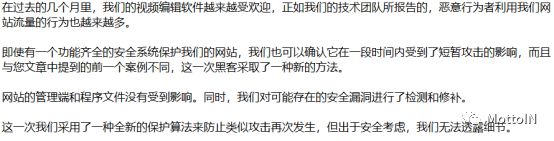

虽然VSDC团队发表声明称被黑客利用的漏洞已被修补,但Doctor Web的研究人员还是发现它再一次发生了同样的事情。

以下是Doctor Web研究团队的详细说明:

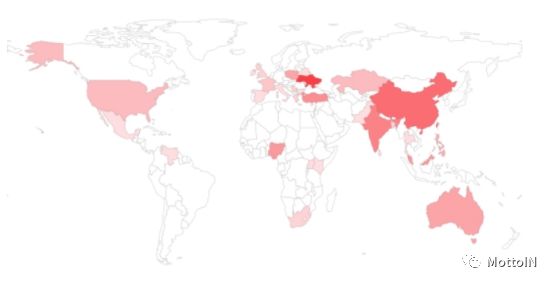

根据研究,VSDC开发人员的计算机自上一次事件以来已多次遭到入侵,这导致VSDC网站在2019年2月21日和3月23日之间再次遭到入侵。这次黑客采取了不同的方法来传播恶意软件:他们在VSDC网站中嵌入了恶意JavaScript代码,该代码可以确定访问者的地理位置,并替换英国、美国、加拿大和澳大利亚的用户的下载链接。原生网站链接被受感染的链接所取代:

https://thedoctorwithin[.]com/video_editor_x64.exe

https://thedoctorwithin[.]com/video_editor_x32.exe

https://thedoctorwithin[.]com/video_converter.exe

下载并启动受感染的VSDC视频编辑器和视频转换器的用户的计算机可能感染了被Doctor Web标记为Win32.Bolik .2和KPOT Stealer Trojan变体的多组件多态银行木马。

该银行特洛伊木马旨在执行网络注入、流量拦截、密钥记录和窃取不同银行客户端的信息,而KPOT信息窃取程序将从浏览器、微软账户以及其他程序中窃取信息。

据Doctor Web团队透露,至少有565名用户的计算机被Win32.Bolik.2银行木马感染,而另外83名用户下载的VSDC软件感染了KPOT Stealer。

VSDC开发人员收到了有关威胁的通知,目前下载链接已恢复到原始状态。

以下是VSDC的声明:

声明:本文来自MottoIN,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。